Amazon SES kihasználás

A Kaspersky Securelist elemzése szerint a támadók egyre gyakrabban használják ki az Amazon Simple Email Service (SES) infrastruktúráját phishing és business email compromise (BEC) kampányokhoz, mivel ez a szolgáltatás technikailag legitim e-maileket generál, amelyek átmennek a szűrőkön.

A SES-en keresztül küldött levelek valós hitelesítési mechanizmusokat (SPF, DKIM, DMARC) használnak, így mind a felhasználók, mind a biztonsági rendszerek számára megbízhatónak tűnnek. A levelek fejlécében gyakran megjelenik az .amazonses.com, ami tovább erősíti a legitimitás látszatát, miközben valójában phishing tartalmat hordoznak.

A kezdeti hozzáférés tipikusan nem a SES sérülékenységéből fakad, hanem kompromittált AWS hitelesítési adatokból. A támadók gyakran kiszivárgott IAM kulcsokat használnak, amelyeket nyilvános GitHub repositorykból, konfigurációs fájlokból vagy felhő tárolókból gyűjtenek automatizált eszközökkel.

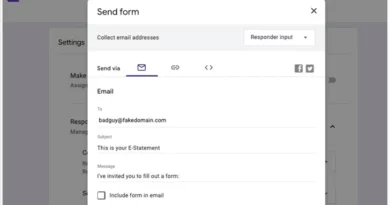

A phishing kampányok során a támadók legitimnek tűnő linkeket használnak, amelyek redirecteken keresztül valós phishing oldalakra irányítanak, így a felhasználó biztonságos környezetnek érzékeli a folyamatot. Emellett HTML sablonokkal hiteles szolgáltatásokat (DocuSign) imitálnak, és bejelentkezési adatokat gyűjtenek.

A SES különösen veszélyes BEC kampányokban. A kutatás bemutat olyan eseteket, ahol a támadók teljes, hitelesnek tűnő e-mail beszélgetési láncokat hamisítottak meg, például beszállító és alkalmazott közötti kommunikációként, majd a pénzügyi osztályt sürgős utalásra vették rá. Ezek az üzenetek gyakran nem tartalmaznak klasszikus rosszindulatú linket, csak hamis számlaadatokat, így nehezebben detektálhatók.