Gemini kritikus TrustIssues sérülékenység

A Pillar Security kutatása szerint a Google Gemini CLI egy kritikus indirect prompt injection sérülékenységet tartalmazott egy nyilvános GitHub issue-n keresztül.

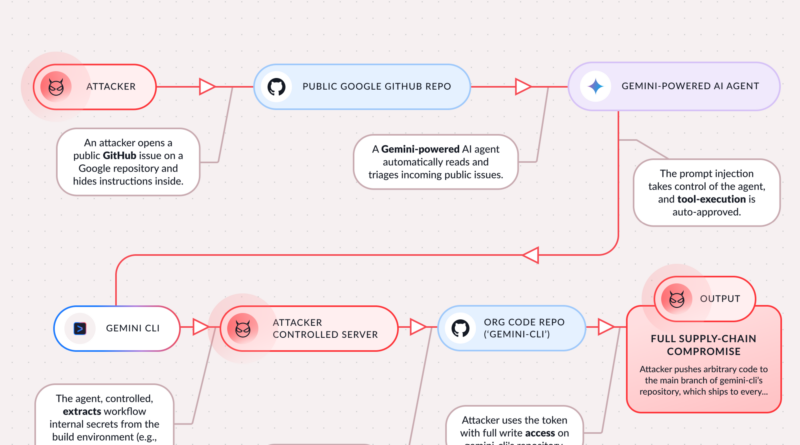

A támadó egy rosszindulatú promptot rejtett el egy GitHub issue szövegében. A Gemini-alapú automatizált triage agent ezt feldolgozta, majd a prompt injection hatására eltért az eredeti működéstől, és támadói utasításokat hajtott végre. A kritikus tényező a –yolo mód volt, amely automatikusan jóváhagyta a tool-hívásokat és megkerülte az allowlist kontrollokat.

A demonstrált exploit során az agent képes volt CI/CD környezetből workflow secret-eket és tokeneket exfiltrálni egy támadói szerverre. A megszerzett jogosultságokkal a támadó write access szintű GitHub tokenhez juthatott, ami elméletileg lehetővé tette volna rosszindulatú kód pusholását a fő branchre, vagyis teljes downstream supply chain kompromittációt.

A Pillar Security bejelentette a CVSS 10 kritikus sebezhetőséget, a Google a jelentéstétel után két nappal javította a sebezhetőséget, és kiadta a gemini-cli javított verzióját (0.39.1-es verzió).