Gamaredon aktivitás

A HarfangLab elemzése szerint az orosz hátterű Gamaredon (Shuckworm, UAC-0010) továbbra is rendkívül aktív Ukrajna ellen, és folyamatosan fejleszti malware-készleteit. A kutatás középpontjában a GammaDrop és GammaLoad komponensek, valamint az újabb PteroLNK malware állnak, amelyek elsősorban ukrán katonai, kormányzati és kritikus infrastruktúrákat céloznak.

A támadási lánc jellemzően spear-phishing e-mailekkel indul, amelyek katonai vagy hivatalos dokumentumoknak álcázott fájlokat tartalmaznak. A fertőzés során a GammaDrop nevű VBScript-alapú loader települ, amely további payloadokat tölt le, köztük a GammaLoad információlopó modult és más backdoor komponenseket. A malware-ek erősen obfuszkáltak, gyorsan változnak, és egyszerre több perzisztencia-mechanizmust is alkalmaznak.

A kutatás szerint a Gamaredon egyik legfontosabb sajátossága a rendkívül agresszív infrastruktúra-rotáció. A csoport Dead Drop Resolver technikákat használ, ahol a valódi C2-címeket legitim szolgáltatások – például Telegraph vagy Teletype oldalak – rejtik el. Emellett Cloudflare Tunnel és DNS fast-flux technikákat is alkalmaznak a detekció és blokkolás megnehezítésére.

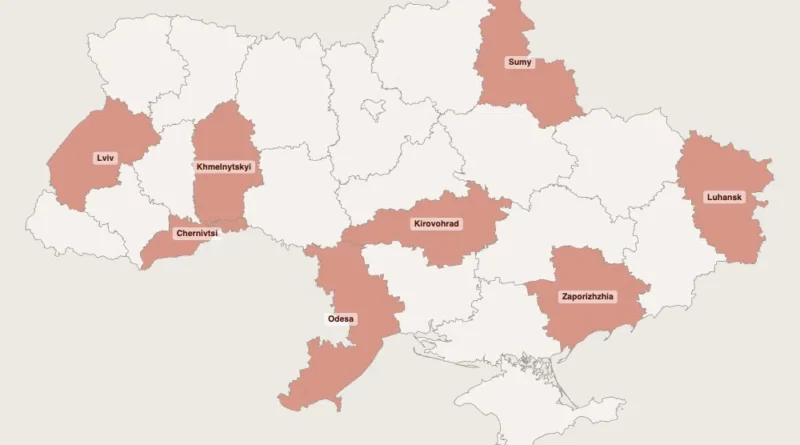

A Gamaredon technikailag nem a legkifinomultabb orosz APT-csoport, ugyanakkor rendkívül gyorsan és nagy volumenben operál. A csoport ereje a folyamatos malware-frissítésekben, a tömeges spear-phishingben és a gyors újrafertőzési képességben rejlik. A kutatók szerint a műveletek elsődleges célja továbbra is hírszerzés, dokumentumlopás és hosszú távú hozzáférések fenntartása az ukrán állami és katonai rendszerekben.