Sandworm ipari környezeti működése

A Nozomi Networks elemzése szerint a Sandworm – APT44, Seashell Blizzard, Voodoo Bear – továbbra is az egyik legveszélyesebb állami hátterű fenyegető szereplő az ipari és kritikus infrastruktúra környezetekben. A kutatás 10 ipari szervezet több mint 5,5 millió riasztását elemezte hét országból, és 29 megerősített Sandworm-incidenst azonosított 2025 második fele és 2026 eleje között.

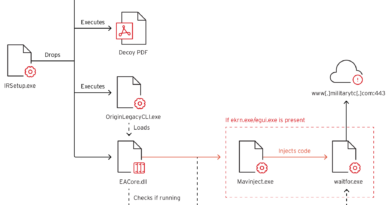

A Sandworm jellemzően nem nulladik napi sérülékenységekre épít, hanem már korábban kompromittált vagy rosszul védett környezeteket használ ugródeszkaként. A támadók régi, de továbbra is hatékony eszközöket és exploitláncokat alkalmaztak, köztük EternalBlue-t, DoublePulsart, WannaCry-t, Log4Shellt és Cobalt Strike infrastruktúrát.

A kutatás szerint minden érintett rendszer hetekkel vagy hónapokkal korábban egyértelmű figyelmeztető jeleket adott. Az első komoly riasztás és a tényleges Sandworm-aktivitás között átlagosan 43 nap telt el, vagyis a legtöbb esetben lett volna lehetőség a kompromittált rendszerek izolálására vagy javítására. A Nozomi szerint ez jól mutatja, hogy a kritikus infrastruktúrákban a nem kezelt zajos riasztások stratégiai kockázattá válhatnak.

A Sandworm egyik legveszélyesebb jellemzője az agresszív laterális mozgás. Egyetlen kompromittált gép akár több száz belső rendszert is megpróbált elérni, beleértve mérnöki munkaállomásokat, HMI-ket, PLC-ket és RTU-kat is. A kutatók szerint a csoport egyértelműen OT/ICS környezetek felé pivotált, különösen akkor, amikor a támadást már észlelték.

A Nozomi jelentése szerint Sandworm észlelés után nem visszavonul, hanem eszkalálja a műveleteket. A támadók ilyenkor növelik az aktivitást, új eszközöket vetnek be, szélesítik a célpontkört és egyre inkább az operatív technológiai rendszerekre fókuszálnak. Ez különösen veszélyes kritikus infrastruktúrák esetén, mivel a cél nem pusztán adatlopás, hanem fizikai működési zavar vagy szolgáltatáskiesés előidézése is lehet.