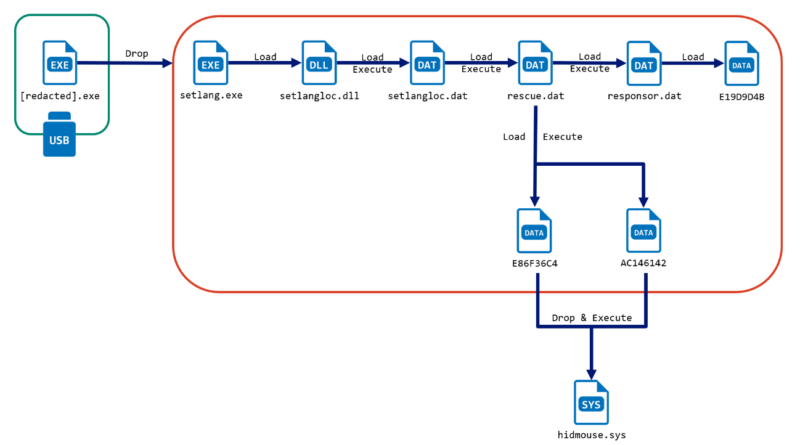

FlowCloud fertőzés USB flash meghajtón keresztül

Az NTTSH SOC (NTT Security Holdings Security Operation Center) az elmúlt évben megfigyelte az USB flash meghajtókon keresztüli támadásokat olyan célzott támadócsoportok részéről, mint a Mustang Panda, a KilllSomeOne és a TA410. Bár ezek a támadások japán szervezetek ellen irányulnak, jelentős részük más helyszíneken történik.

A FlowCloud a TA410 nevű támadócsoport által használt rosszindulatú program, amelyet 2019 körül figyeltek meg. A TA410 korábban az Egyesült Államok intézményeit támadta, de az elmúlt években három alcsoportba sorolták és globálisan alkalmazott fertőzéssé vált. Az ESET jelentése szerint a TA410 valójában három különböző csapatból áll. Ezek a csapatok különböznek egymástól az eszközkészletükben és a három különböző körzetben található különböző IP-címek használatában, miközben nagyon hasonló taktikákat, technikákat és eljárásokat (TTP) alkalmaznak, ami megnehezíti a tevékenységek tényleges szétválasztását. Ezeket a csapatokat FlowingFrog, LookingFrog és JollyFrog néven említik. Az ESET úgy véli, hogy a három egymástól függetlenül működik, de megoszthatják az összegyűjtött adatokat.

A közelmúltban megfigyelt támadások azonban FlowCloud malware-t használnak, amelyet a LookingFrog helyett a FlowingFrog nevű alcsoportnak tekintenek. Mivel ezeket a támadásokat több japán szervezetnél is megfigyelték, és több hónapon keresztül ugyanazon iparág ellen hajtották végre, valószínűleg japán cégeket céloznak meg valamilyen egyértelmű céllal.