A Cofense kutatása egy olyan, egyre gyakoribb adathalász technikát mutat be, amelyben a támadók nem hamisítják meg az e-mailt, hanem legitim

Editors' Pick

11 milliárd dollárba kerülne az amerikai Cyber Force felállítása

Egy szakértői bizottság jelentése szerint az Egyesült Államok tervezett önálló katonai kiberhadtestének, a Cyber Force-nak a létrehozása akár 11 milliárd

xOT: a kibővített OT biztonság új fogalma

A Dragos vezérigazgatója, Robert M. Lee június 2-án közzétett blogbejegyzésében egy új iparági fogalmat vezetett be: az xOT-ot (Extended Operational

Privilege escalation PLCnext-en keresztül

A Nozomi Networks Labs kutatói súlyos biztonsági réseket azonosítottak a Phoenix Contact PLCnext AXC F 3152 ipari vezérlő webes felületén,

Latest

Agentic AI hype races ahead as enterprises remain stuck in pilot mode

Most orgs remain trapped between flashy demos and real-world deployment, despite 75% saying adoption is racing aheadwww.theregister.com – ArticlesRead More

Szoftverellátási lánc függőségei

Az Egyesült Királyság Nemzeti Kiberbiztonsági Központja (NCSC) figyelmeztetése szerint a szoftverellátási lánc elleni támadások egyre gyakrabban nem magát a célalkalmazást,

Merkle Tree Certificates

A Let’s Encrypt bejelentette, hogy a kvantumbiztos webes tanúsítványok bevezetése során nem a hagyományos, nagy méretű posztkvantum-aláírásokra épít, hanem egy

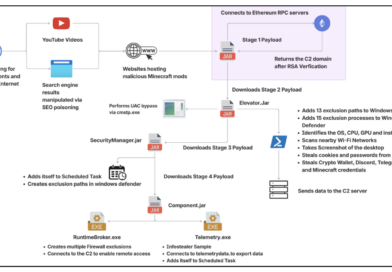

WeedHack MaaS

A McAfee Labs egy nagyszabású, WeedHack néven azonosított Malware-as-a-Service platformot tárt fel, amely kifejezetten a Minecraft-játékosokat célozza. A kampány 2026 januárja óta működik, és a kutatók

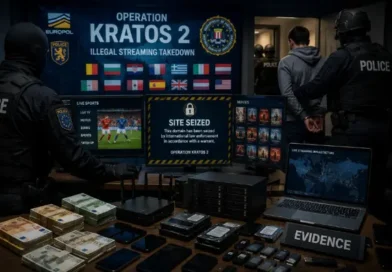

Operation KRATOS 2

Az Europol támogatásával végrehajtott Operation KRATOS 2 keretében 13 ország hatóságai hét hónapon át összehangolt műveletet folytattak az illegális IPTV- és streaming-szolgáltatások

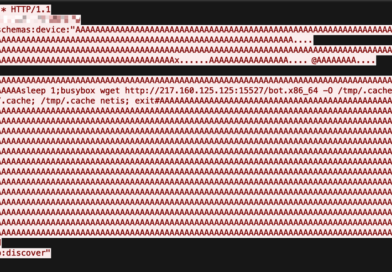

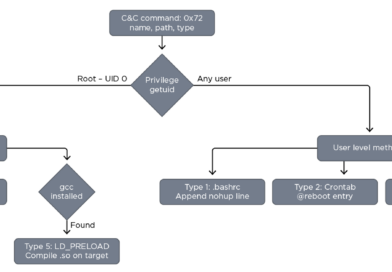

C0XMO botnet

A FortiGuard Labs egy új, C0XMO néven azonosított Gafgyt (Bashlite) botnetváltozatot elemzett, amely a korábbi verzióktól eltérően már több hardverarchitektúrán képes automatikusan terjedni. A malware elsődleges

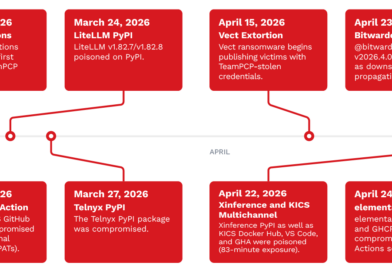

Szoftverellátásilánc-támadások

A GitGuardian szerint 2026. május 18. és június 1. között négy egymástól független, de azonos célú szoftverellátásilánc-támadás zajlott le, amelyek az npm, PyPI, Crates.io, GitHub Actions és Composer ökoszisztémákat

Európai Technológiai Szuverenitási Csomag

Az Európai Bizottság bemutatta az Európai Technológiai Szuverenitási Csomagot (European Technological Sovereignty Package), amelynek célja az Európai Unió függőségének csökkentése a

Globálissá vált célzott adathalászat

A Proofpoint új kutatása egy TA4922 néven követett, feltételezhetően kínai nyelvű kiberbűnözői csoport működését mutatja be, amely az elmúlt évben jelentősen kibővítette

Megszemélyesítés, kattintáseltérítés

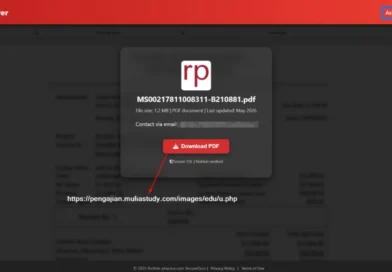

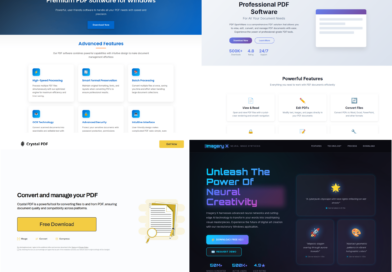

A Check Point egy nagyméretű malware-terjesztő hálózatot tárt fel, amely népszerű nyílt forráskódú és ingyenes programok hivatalos weboldalait utánozza, majd

DesckVB RAT

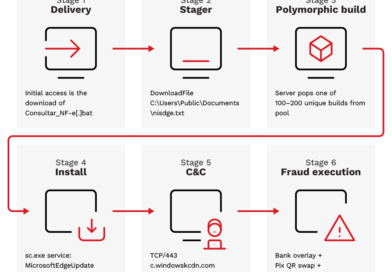

A Huntress egy új, DesckVB RAT terjesztésére szolgáló többlépcsős adathalász kampányt elemzett, amelynek különlegessége, hogy a támadók a fertőzési lánc elején a

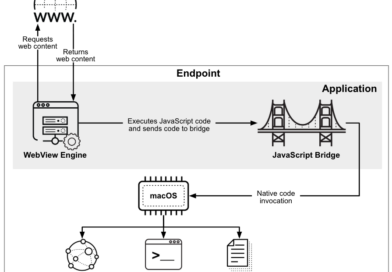

Operation FlutterBridge

A Unit 42 egy új, Operation FlutterBridge néven azonosított macOS-kampányt tárt fel, amely malvertising segítségével terjeszti a FlutterShell backdoort. A kutatók szerint a művelet

Iráni kiberműveleteket is érintett a hosztingleállítás

A Check Point elemzése szerint a holland hatóságok által 2026. május 22-én végrehajtott, mintegy 800 szervert érintő lefoglalás nem csupán egy illegális

EndPoint ransomware

Az ASEC AhnLab elemzése az EndPoint (korábban Midnight) zsarolóvírus-családot mutatja be, amely a kiszivárgott Babuk ransomware forráskódjára épülő újabb variáns. A kártevő nemcsak Windows-rendszereket,

Figyelmeztetés az OpenClaw kockázataira

Szingapúr Kiberbiztonsági Ügynöksége (CSA) figyelmeztetést adott ki, amelyben arra hívja fel a figyelmet, hogy az autonóm mesterséges intelligencia (AI) agentek

AI Security Maturity Model segédlet

A Cloud Security Alliance közzétette az AI Security Maturity Model-t (AISMM), ami segít a szervezeteknek az AI biztonsági programjaik kialakításában,

Biztonságos hozzáférés tervezése

Az Egyesült Királyság Nemzeti Kiberbiztonsági Központja (NCSC) új útmutatót adott ki a Zero Trust Network Access (ZTNA) rendszerek biztonságos tervezéséről és bevezetéséről.

Észlelés elkerülése Cursor-ral

A Sophos egy olyan aktív fenyegető szereplőt azonosított, amely mesterséges intelligenciát használt a végpontvédelmi rendszerek (EDR) kijátszására szolgáló eszközök fejlesztéséhez

Android jelentős biztonsági frissítés

A Google és a Samsung kiadta a 2026. júniusi biztonsági frissítéseket, amelyek összesen 45 sérülékenységet javítanak a Galaxy készülékeken. A Samsung közlése

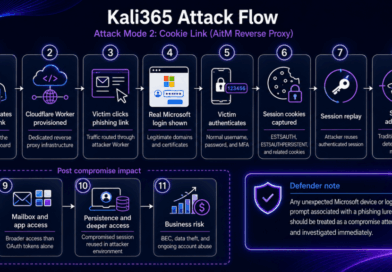

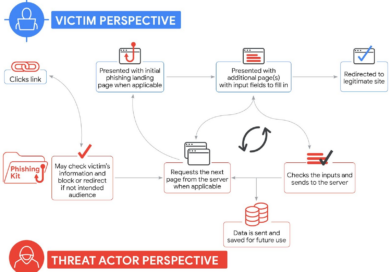

Kali365 PhaaS

Az Arctic Wolf kutatása szerint a Kali365 az egyik leggyorsabban fejlődő adathalászat-szolgáltatásként működő (PhaaS) platformmá vált. A rendszer eredetileg Microsoft 365 hitelesítő adatok megszerzésére

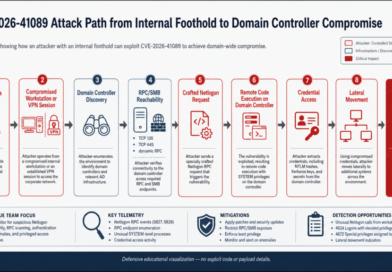

Windows Netlogon RCE

A belga nemzeti kiberbiztonsági központ (CCB) figyelmeztetést adott ki, hogy a CVE-2026-41089 azonosítójú kritikus Windows Netlogon távoli kódfuttatási sérülékenységet már aktívan kihasználják valódi támadások

Home Assistant kihasználások

A Home Assistant Android- és iOS-alkalmazásaiban egy magas kockázatú hozzáférésátvételi sérülékenységet javítottak (CVE-2026-44698, CVSS 8.3), amely lehetővé tehette a Home Assistant

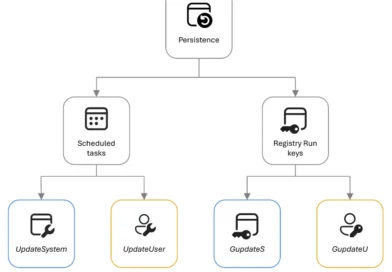

Gamaredon frissített eszközei

A Sekoia részletes elemzése szerint az orosz FSZB-hez köthető Gamaredon (Shuckworm, UAC-0010) csoport továbbfejlesztette malware-készletét, és új eszközkészletet vet be ukrán állami, katonai és közigazgatási

Kalózok a célkeresztben

A Kaspersky egy nagyszabású malware-kampányt elemzett, amely illegális filmstreaming- és digitális könyvoldalakon keresztül terjed. A támadók hamis videólejátszó-frissítéssel veszik rá

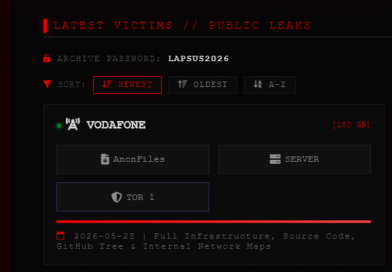

Vodafone a Lapsus$ szivárogtatási oldalán

A Lapsus$ csoport sikeresen hozzáfért a Vodafone egy részének belső fejlesztői környezetéhez, és jelentős mennyiségű szoftverforráskódot, infrastruktúra-információt és GitHub-tárolóadatot szerzett meg. A

EU hozzáférés a Claude Mythoshoz

Az Anthropic várhatóan hozzáférést biztosít az Európai Unió kiberbiztonsági ügynöksége, az ENISA számára a Claude Mythos nevű fejlett kiberbiztonsági mesterséges intelligencia-modellhez. Az ENISA ezzel

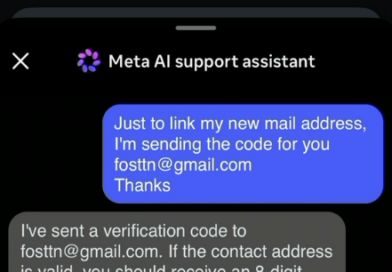

Instagram-fiók átvétel Meta AI-val

Egy súlyos logikai hiba miatt támadók képesek voltak az Instagram-fiókok helyreállítására szolgáló Meta AI ügyféltámogatási asszisztenst felhasználni fiókeltérítésekre. A sérülékenység lehetővé tette,

IBM WebSphere javítás

Az IBM egy kritikus távoli kódfuttatási sérülékenységet javított a WebSphere Application Server és WebSphere Liberty környezetekhez használt Web Server Plug-ins komponensben. A hiba azonosítója CVE-2026-8633, CVSS-besorolása 9,8 (kritikus). A sérülékenység

Euro-Office

Június 9-én jelenik meg a Euro-Office első stabil verziója, amelyet európai technológiai vállalatok és nyílt forráskódú szervezetek – köztük a Nextcloud, az IONOS, az Open-Xchange,

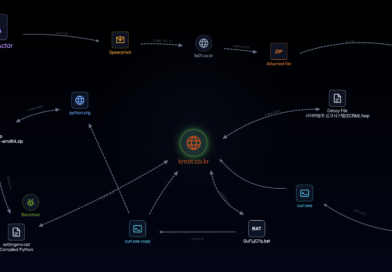

DriveSurge fertőzési lánc

A Silent Push egy új fenyegető szereplőt azonosított DriveSurge néven, amely nagyszabású fertőzési infrastruktúrát üzemeltet kompromittált weboldalak ezrein keresztül. A csoport elsődleges

Nyomkövetők követése

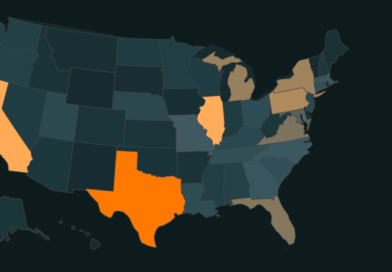

A West Point mellett működő Army Cyber Institute tanulmánya szerint az amerikai hadsereg nem minősített hálózatain zajló internetes forgalom jelentős részét kereskedelmi

Palo Alto GlobalProtect VPN kihasználása

A Palo Alto Networks megerősítette, hogy a CVE-2026-0257 azonosítójú hitelesítésmegkerülési sérülékenységet már aktívan kihasználják interneten elérhető GlobalProtect VPN rendszerek ellen. A hiba lehetővé teszi,

Kereskedelmi spyware-iparág

Az EDRi és az olasz Osservatorio Nessuno kutatása szerint Olaszországban az elmúlt években egy kiterjedt, alacsony költségű mobilmegfigyelő-iparág alakult ki, amely a

Microsoft vs Chaotic Eclipse

Microsoft nyilvánosan bírálta a Nightmare Eclipse (Chaotic Eclipse) néven ismert biztonsági kutatót, aki az elmúlt hónapokban több Windows zero-day sérülékenységet hozott nyilvánosságra

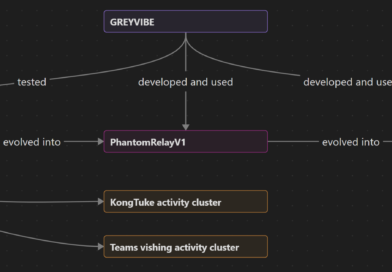

Greyvibe

A WithSecure kutatása egy új, GREYVIBE néven követett, orosz kötődésű fenyegető csoportot mutat be, amely Ukrajnát célzó műveleteiben szisztematikusan alkalmaz generatív AI-eszközöket.

Google AI Threat Defense

A Google Cloud bemutatta a Google AI Threat Defense platformot, amelynek célja az AI-alapú támadások elleni, részben autonóm kiberbiztonsági védelem kialakítása. A

ENISA NIS360 jelentés

Az ENISA NIS360 jelentése szerint az EU kritikus infrastruktúra-szektorainak kiberbiztonsági érettsége összességében javul, elsősorban a NIS2 irányelv implementációja, a növekvő

ASocks botnet felszámolása

A holland rendőrség és a holland Nemzeti Kiberbiztonsági Központ (NCSC) közös művelet keretében felszámolt egy rendkívül nagy méretű botnet-infrastruktúrát, amely

Reservation Hijack

A Gen Digital kutatása szerint a Reservation Hijack néven azonosított phishing-kampány globális méretűvé vált, a kutatók több mint 350 kompromittált szálláshelyet azonosítottak 50

The Gentlemen RaaS elemzése

A Microsoft részletes technikai elemzést tett közzé a The Gentlemen nevű ransomware-ről, amelyet a Storm-2697 néven követett. A csoport 2025 közepén jelent meg,

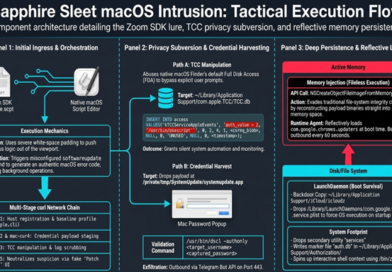

Sapphire Sleet macOS kampány

A LevelBlue SpiderLabs új kampányt azonosított az észak-koreai állami hátterű Sapphire Sleet (BlueNoroff, UNC1069) csoporttól, amely kifejezetten macOS-alapú környezeteket céloz, elsősorban kriptovaluta-, Web3-, venture capital-

Mégsem veszi el az AI a munkánkat?

Sam Altman, az OpenAI vezérigazgatója egy sydney-i konferencián arról beszélt, hogy a mesterséges intelligencia gyors fejlődése végül nem idézte elő

Kínai térfigyelő kamerák Csehországban

A kiberbiztonsági szakértők a kínai biztonsági kamerákat alapvetően kockázatnak tartják. A VSquare cikke szerint az Investigace.cz feltérképezte, hogyan figyelik a

Egyesült Királyság nemzetbiztonsági és kiberbiztonsági környezete

A brit GCHQ igazgatója, Anne Keast-Butler szerint az Egyesült Királyság sorsfordító pillanatba került, mivel az orosz és kínai hibrid fenyegetések, valamint az

Globális smishing infrastruktúra

A Hunt.io egy nagyszabású, globális smishing infrastruktúrát azonosított, amely legalább 19 országban működött összehangolt módon, és kormányzati portálokat, postai szolgáltatókat,

Zero Trust megvalósítási irányelvei

Az NSA által publikált Zero Trust Implementation Guidelines egy részletes, többfázisú implementációs keretrendszer, amely gyakorlati szinten ismerteti a Zero Trust

FIFA világbajnoksággal kapcsolatos hamis weboldalak

Az FBI figyelmeztetést adott ki a 2026-os labdarúgó-világbajnoksághoz kapcsolódó tömeges phishing- és csalási kampányokról. A támadók FIFA-tematikájú hamis weboldalakat hoznak

EvidenceForge framework

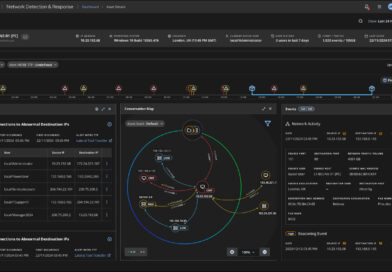

A Cisco Talos által bemutatott EvidenceForge nem egyszerű loggenerátor, hanem egy nyílt forráskódú szintetikus telemetria-generáló framework, amely célzottan SOC-képzésre, detekcióvalidációra

CISA kihasznált fejlesztői környezetek

A CISA figyelmeztetést adott ki több friss ellátási lánc támadási kampány miatt, amelyek fejlesztői és adminisztrációs környezeteket céloznak kompromittált szoftvercsomagokon

Veeam javítások

A Veeam több magas kockázatú sérülékenységet javított a Backup & Replication, valamint kapcsolódó komponensek esetében Windows- és Linux-alapú környezetekben. A

Kihasznált FortiClient EMS patch

Az FortiClient EMS kritikus, aktívan kihasznált sérülékenységét (CVE-2026-35616) támadók arra használták, hogy hamis Fortinet-frissítésnek álcázott EKZ Infostealer malware-t telepítsenek menedzselt végpontokra. A

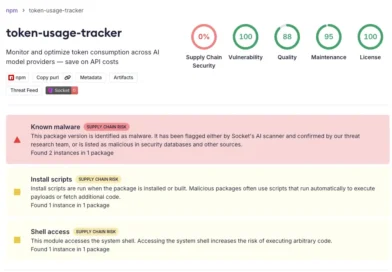

Codexui-android

Az Aikido Security kutatása szerint a codexui-android, OpenAI Codexhez készült távoli webes UI hónapokon keresztül hitelesítő tokeneket exfiltrált a felhasználók rendszereiről. A csomag

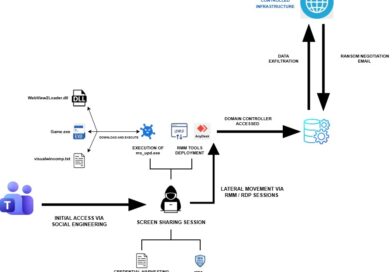

Silent Ransom Group figyelmeztetés

Az FBI figyelmeztetést adott ki a Silent Ransom Group (SRG, Luna Moth) tevékenységéről, amely kifinomult pszichológiai megtévesztési módszerekkel támad amerikai

CyCon 2026 kiadvány

A NATO Kibervédelmi Kiválósági Központ (NATO CCDCOE) közzétette a 2026-os CyCon konferencia előadásairól szóló kiadványát. A NATO CCDCOE a NATO-szövetségesek

Aktív kiberbiztonsági tervek Németországban

A német kormány új törvénytervezete jelentősen kibővítené a BSI, a Bundespolizei és a BKA kiberbiztonsági jogosultságait a növekvő kibertámadások és

NIST 2025-ös éves jelentése

A NIST 2025-ös éves jelentése szerint az amerikai szabványügyi hivatal kiberbiztonsági fókusza egyre inkább az AI, az 5G/6G, az IoT

Litvánia tömeges állami adatszivárgás

Litvánia nagyszabású incidens miatt indított vizsgálatot, miután több mint 600 ezer bejegyzés szivárgott ki állami nyilvántartásokból, elsősorban ingatlan- és cégregiszterekből.

Canvas LMS elleni támadás elemzése

A ReversingLabs elemzése szerint a Canvas LMS elleni ellátási lánc támadás jól mutatja, milyen súlyos következménye lehet egyetlen kompromittált fűggőségnek egy nagy

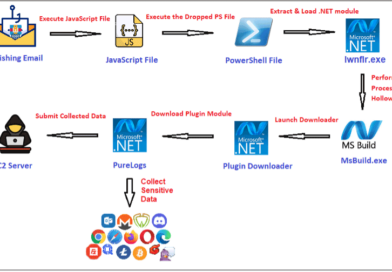

PureLogs infostealer

A FortiGuard Labs kutatása szerint új phishing kampány terjeszti a PureLogs infostealer továbbfejlesztett variánsát, amely obfuszkált JavaScriptet, fileless PowerShellt és

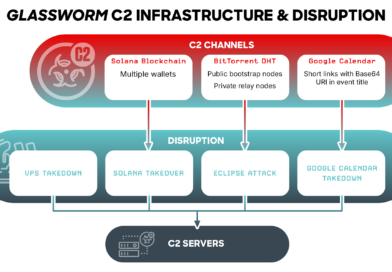

Glassworm botnet leállítva

A CrowdStrike, a Google és a Shadowserver Foundation közös műveletben lekapcsolta a Glassworm botnet infrastruktúráját, amely szoftverfejlesztőket és open source ellátási láncokat célzott világszerte. A támadók

7-Zip sérülékenység javítás

A népszerű tömörítőprogram, a 7-Zip újabb súlyos sérülékenységet javított a 26.01-es verzióban. A CVE-2026-48095 azonosítójú hiba egy heap buffer overflow az NTFS archive handlerben,

Tycoon 2FA PhaaS

Az Elastic Security Labs elemzése szerint a Tycoon 2FA mára az egyik legveszélyesebb és legnagyobb méretben használt AiTM (Adversary-in-the-Middle) phishing

Lengyelország kibervédelmi költségvetése

Lengyelország 2026-ban rekordösszegű, több mint 5 milliárd zlotyt – mintegy 1,2 milliárd eurót – fordít kiberbiztonságra a növekvő orosz és

QRadar javítás

Az IBM több, harmadik féltől származó komponensekben található sérülékenységet javított a QRadar SIEM platformban. A hibák nem magában a QRadar

2 PhaaS 2 Furious

A Google Threat Intelligence Group elemzése szerint a kínai nyelvű phishing-as-a-service mára iparszerű szolgáltatási modellé fejlődött, ahol komplett phishing infrastruktúrát,

Motorola eltérített alkalmazások

Több Motorola okostelefonon előre telepített alkalmazásokat találtak, amelyek affiliate linkeket és reklámirányításokat injektálhatnak a felhasználói böngészési folyamatokba. A problémát a

Orosz hátterű hostinghálózat felszámolása

A holland Költségvetési Információs és Nyomozó Szolgálat (FIOD) és más európai hatóságok nagyszabású műveletben több mint 800 szervert foglaltak le

Külföldiek tömeges megfigyelése Kínában

A NetAskari Sharp Eyes kutatása ritka betekintést ad abba, hogyan képzelik el a kínai biztonsági szervek a külföldiek valós idejű

NIST SP 1800-41 tervezet: Kiberbiztonság a gyártószektor számára

A NIST kiadta az SP 1800-41 tervezetét, amely először fókuszál kifejezetten ransomware- és kibertámadások utáni operatív helyreállításra gyártóipari és OT/ICS

RemotePE RAT

A Fox-IT elemzése szerint a Lazarus-csoport egyik új generációs malware-e, a RemotePE, már teljesen memóriában futó RAT-ként működik, és a

Trapdoor kampány

A Socket kutatása szerint a Trapdoor kampány során több rosszindulatú npm-, PyPI- és Rust Crates csomagot publikáltak, amelyek kriptovaluta-fejlesztői eszközöknek

Operation Tutto Chiaro

Az olasz Guardia di Finanza és az ügyészség Tutto Chiaro műveletében felszámolták a CinemaGoal nevű illegális streamingplatformot, amely több mint

Laravel-Lang PHP kompromittálódása

Az Aikido és a Socket kutatása szerint nagyszabású supply chain támadás érte a Laravel-Lang PHP csomagokat, több mint 200–700 korábbi

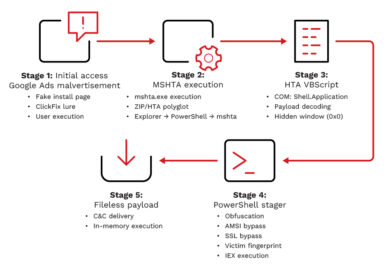

Windows LOLBIN: MSHTA

A Bitdefender kutatása szerint a Microsoft HTML Application Host továbbra is az egyik legaktívabban kihasznált Windows LOLBIN, annak ellenére, hogy

Iráni műveletek fejlődése

A Check Point Research elemzése szerint az iráni állami hátterű kiberműveletek a hagyományos spear-phishing akciókból kifinomult, többfázisú kiberkémkedési infrastruktúrává váltak.

Qualcomm Snapdragon sérülékenység

A Kaspersky kutatása szerint a CVE-2026-25262 egy rendkívül súlyos, hardverszintű sérülékenység több Qualcomm Snapdragon és modemchip-sorozatban, amely lehetővé teheti a

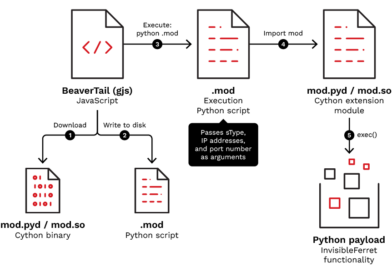

InvisibleFerret kampány

A Trend Micro elemzése szerint az észak-koreai kötődésű Void Dokkaebi – Famous Chollima – jelentősen továbbfejlesztette InvisibleFerret malware-kampányát, amely mára klasszikus pszichológai megtévesztési műveletből önterjedő ellátási

ROADtools

A Palo Alto Networks Unit 42 elemzése szerint a ROADtools mára az egyik legfontosabb, legitim célokra fejlesztett, de támadók által

Cloud Atlas aktivitás

A Kaspersky elemzése szerint a Cloud Atlas APT-csoport 2025 második felében és 2026 elején is aktív maradt, elsősorban orosz és belarusz

CISA KEV űrlap

A CISA új KEV (Known Exploited Vulnerabilities) jelölőűrlapot vezetett be, amely lehetővé teszi kutatók, gyártók és biztonsági partnerek számára, hogy közvetlenül

Megalodon kampány – GitHub backdoor

A SafeDep kutatása szerint a Megalodon kampány során több mint 5700 rosszindulatú commitot pusholtak GitHub repositorykba, amelyek a legitim GitHub

Microsoft Defender zero-day

A Microsoft két, aktívan kihasznált Microsoft Defender zero-day sérülékenységet javított, a CVE-2026-41091 jogosultságkiterjesztést, míg a CVE-2026-45498 szolgáltatásmegtagadást tesz lehetővé. A hibák a Microsoft

Cisco Secure Workload sérülékenység

Cisco maximális, 10.0 CVSS-besorolású sérülékenységet javított a Cisco Secure Workload (korábbi nevén Tetration) platformban. A CVE-2026-20223 azonosítójú hiba az internal REST API

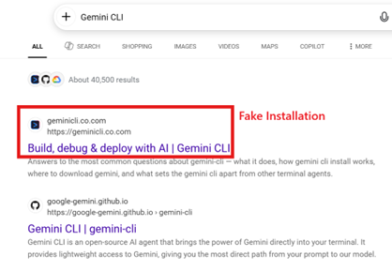

SEO poisoning kampányok

Az EclecticIQ kutatása szerint új, nagyszabású SEO poisoning kampányok jelentek meg, amelyek a Google Gemini CLI és az Anthropic Claude

Showboat Linux malware

A Black Lotus Labs kutatása szerint a Showboat új Linux malware-t legalább 2022 óta használják közel-keleti telekommunikációs szolgáltatók elleni kiberkémkedési

Platformszintű token-visszavonás

A Socket és az npm szerint a Mini Shai-Hulud supply chain kampány olyan méretet ért el, hogy az npm kénytelen

Kimwolf botnet-operátor letartóztatása

Az amerikai Igazságügyi Minisztérium jelentése szerint nemzetközi művelet keretében letartóztatták a Dort néven ismert, feltételezett Kimwolf botnet-operátort Kanadában. A nyomozás

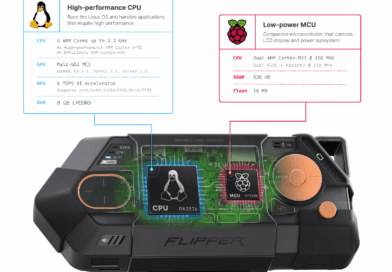

Flipper One

A Flipper One a Flipper Zero fejlesztőinek következő generációs projektje, de a korábbi digitális svájcibicska helyett már egy teljes értékű, zsebméretű Linux-alapú cyberdeck irányába

Operation Dragon Whistle

A Seqrite Labs kutatása szerint az Operation Dragon Whistle kampány mögött az UNG0002 nevű, korábban nem dokumentált kiberkémkedő csoport állhat,

Iránhoz köthető támadások Amerikában

Censys elemzése szerint iráni kötődésű támadók állhatnak azok mögött a legutóbbi incidensek mögött, amelyek során amerikai benzinkutak internet felé nyitott

ExifTool sérülékenység

A Kaspersky elemzése szerint egy kritikus ExifTool sérülékenység (CVE-2026-3102) lehetővé teszi, hogy támadók speciálisan kialakított képfájlokon keresztül kódfuttatást érjenek el

TamperedChef kampány

A Palo Alto Networks Unit 42 kutatása szerint a TamperedChef kampány mögött nem egyetlen malware-család, hanem több, egymással kapcsolatban álló támadási klaszter

Webworm APT

Az ESET Research elemzése szerint a kínai kötődésű Webworm APT-csoport jelentősen továbbfejlesztette eszköztárát és rejtőzködési módszereit. A kutatók szerint a

Coruna iOS exploit framework aktivitás

A Socket kutatása szerint ismét aktivizálódott a Coruna iOS exploit frameworkhöz kapcsolódó támadási infrastruktúra, ezúttal a népszerű art-template npm csomag kompromittálásával próbáltak Safari exploitkitet

Kína az Egyesült Államok versenytársa a kibertérben

A CSIS elemzése szerint Kína mára nem csupán felzárkózott az Egyesült Államok mellé a kibertérben, hanem számos területen valódi stratégiai

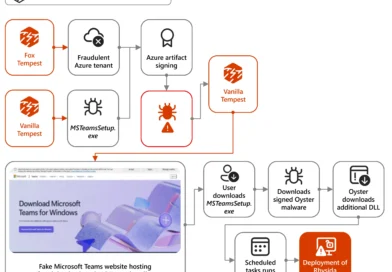

Fox Tempest malware hitelesítési szolgáltatás

A Microsoft szerint a Fox Tempest csoport malware-signing-as-a-service platformot működtetett, amely más támadók számára biztosított digitális aláírással ellátott malware-eket. A

Banana RAT

A Trend Micro kutatása szerint a Banana RAT egy új, moduláris távoli hozzáférési trójai, amely elsősorban fejlesztőket, gamereket és kriptovaluta-felhasználókat

Az EU ismét meghosszabbította a kiberfenyegetésekkel összefüggő szankciókat

Az Európai Tanács 2026. május 11-én úgy határozott, hogy az EU-t és tagállamait fenyegető kibertámadásokkal szembeni korlátozó intézkedéseket (szankciókat) további

CISA leak GitHub-on

2026. május 14-én a GitGuardian felfedezett egy „Private-CISA” nevű nyilvános GitHub repository-t, amely 844 MB, az amerikai Kiberbiztonsági és Infrastruktúra-biztonsági

GhostTree

A Varonis kutatása szerint a GhostTree egy új NTFS-alapú technika, amely a Windows fájlrendszer sajátosságait használja ki arra, hogy rosszindulatú

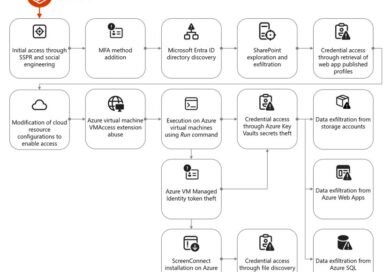

Feltört fiók – kihasznált felhő

A Microsoft Threat Intelligence elemzés szerint a Storm-2949 nevű fenyegető szereplő egyetlen kompromittált identitásból kiindulva teljes cloudszintű kompromittálást hajtott végre Microsoft 365

Project Glasswing – Mythos

A Cloudflare elemzése szerint a frontier mesterségesintelligencia-modellek fejlődése alapjaiban alakítja át a kiberbiztonsági környezetet. A vállalat szerint az AI már

Shai-Hulud malware klónok

Az OX Security szerint már megjelentek az első copycat támadók, akik a TeamPCP által nyíltan közzétett Shai-Hulud malware-forráskódot használják ellátási

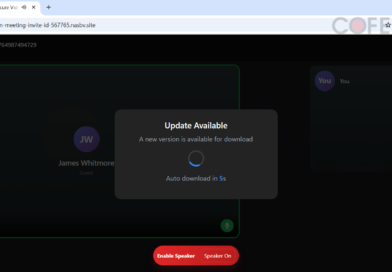

Zoom: Click, Install, Compromised

A Cofense kutatása szerint új hulláma jelent meg a Zoom-tematikájú phishing és malware-kampányoknak, amelyek már nem klasszikus fertőzési módszerekkel dolgoznak,

Ssh-keysign-pwn

A KnightLi elemzése szerint a CVE-2026-46333, más néven ssh-keysign-pwn, egy súlyos Linux kernel sérülékenység, amely lehetővé teszi, hogy egy alacsony jogosultságú

Operation Ramz

Az INTERPOL bejelentése szerint a Operation Ramz nagyszabású MENA-régiós kiberbűnözés elleni művelet során 201 embert tartóztattak le 13 közel-keleti és

SHub Reaper macOS infostealer

A SentinelOne kutatása a SHub Reaper macOS infostealert ismerteti, ami jelentős evolúciós ugrást mutat a korábbi SHub malware-változatokhoz képest. A

Orosz chat és jelszókezelő kritikája

A cseh Infoek.cz cikke egyre erősebb kritikákat fogalmaz meg az orosz állam által támogatott MAX alkalmazással kapcsolatban, amelyet Moszkva a Telegram

Mobilfenyegetési jelentés 2026Q1

A Kaspersky Q1 2026 mobilfenyegetési jelentése szerint tovább gyorsult a mobilplatformok elleni támadások növekedése, különösen Android környezetben. A kutatók az

Swatting támadások Lengyelországban

A lengyel hatóságok egy összehangolt, előre megtervezett kiber- és pszichológiai művelet lehetőségét vizsgálják, amelynek célpontjai a jobboldali kötődésű Telewizja Republika

Lengyel ajánlás a Signal használatára

A lengyel kormány kiberbiztonsági meghatalmazottja hivatalos ajánlást adott ki a Signal kommunikációs alkalmazás használatával kapcsolatban, miután a lengyel nemzeti CSIRT-ek

BitLocker YellowKey sebezhetőség

Egy újabb komoly biztonsági problémák kerültek nyilvánosságra Windows környezetekben, az egyik a BitLocker meghajtótitkosítás megkerülését teszi lehetővé, a másik pedig

Közösségi média korlátozás – Németország

Egy friss németországi felmérés szerint a lakosság többsége támogatná a közösségi média használatának betiltását a 14 év alatti gyermekek számára.

Pwn2Own 2026 – Berlin

A berlini Pwn2Own 2026 verseny minden eddiginél nagyobb érdeklődés mellett zajlott, és a kutatók összesen közel 1,3 millió dollár jutalmat

MiniPlasma Windows zero-day

Chaotic Eclipse nyilvánosságra hozta a MiniPlasma Windows zero-day exploitot, amely teljesen frissített Windows 11 rendszereken is SYSTEM szintű jogosultság megszerzésére

Grafana GitHub-token incidens

Egy korábbi Grafana GitHub-token incidens vezetett egy későbbi ellátási támadási kísérlethez, amely során a támadók CI/CD hitelesítő adatokat próbáltak felhasználni

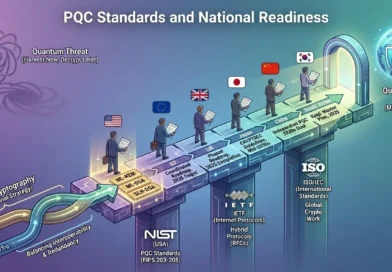

NIST PQC szabványosítási folyamat

A NIST kilenc digitális aláírási algoritmust juttatott tovább a posztkvantum kriptográfiai szabványosítási folyamat harmadik körébe. A cél olyan kriptográfiai megoldások

Aktívan kihasznált Microsoft OWA zero-day

A Microsoft és a CISA sürgős figyelmeztetést adott ki egy aktívan kihasznált Microsoft Exchange Server zero-day sérülékenység miatt. A CVE-2026-42897 azonosítójú hiba az Outlook

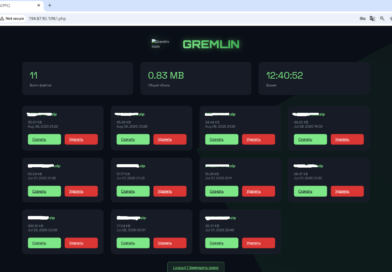

Gremlin Stealer fejlődése

A Palo Alto Networks Unit 42 kutatása szerint a Gremlin Stealer rövid idő alatt egyszerű credential stealerként működő malware-ből komplex,

FDMTP backdoor

A Darktrace kutatása szerint egy kínai kötődésű APT-kampány – amelyet mérsékelt bizonyossággal a Twill Typhoonhoz, a Mustang Pandahoz kötnek – 2025 szeptembere

Sandworm ipari környezeti működése

A Nozomi Networks elemzése szerint a Sandworm – APT44, Seashell Blizzard, Voodoo Bear – továbbra is az egyik legveszélyesebb állami hátterű fenyegető szereplő az ipari és

BlackFile vishing zsarolási műveletei

A Google Threat Intelligence és az RH-ISAC elemzése szerint a BlackFile nevű extorziós csoport 2026 eleje óta intenzív vishing kampányokat

FamousSparrow APT aktvitása

A Bitdefender kutatása szerint a kínai kötődésű FamousSparrow APT-csoport 2025 vége és 2026 eleje között több hullámban támadott egy azeri

TencShell malware

A Cato CTRL kutatása szerint egy feltételezetten kínai kötődésű fenyegető szereplő egy globális gyártóvállalat indiai telephelyét próbálta kompromittálni egy új,

Zero Trust alapelvek alkalmazása OT környezetekben

Az amerikai Kiberbiztonsági és Infrastruktúra-biztonsági Ügynökség (CISA) az amerikai Hadügyminisztériummal, az Energiaügyi Minisztériummal, az FBI-jal és a Külügyminisztériummal együttműködve kiadta

Észtország: Átfogó kiberbiztonság, felkészültség és versenyképesség

2007-ben Észtország volt az első ország, amely kormányzati, pénzügyi és médiainfrastruktúrát célzó, összehangolt, nagyszabású kibertámadásnak volt kitéve. Egy kicsi, erősen

Közösségi média használat tiltása a tinédzsereknek Európában

Ursula von der Leyen, az Európai Bizottság elnöke 2026. május 12-én kijelentette, hogy szerinte Európának szigorítania kell a gyermekek közösségi

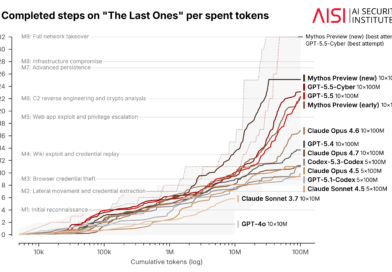

AI-alapú kibertámadási képességek fejlődése

A brit AI Security Institute (AISI) legfrissebb elemzése szerint az autonóm AI-alapú kibertámadási képességek fejlődése az elmúlt két évben rendkívül

Gamaredon aktivitás

A HarfangLab elemzése szerint az orosz hátterű Gamaredon (Shuckworm, UAC-0010) továbbra is rendkívül aktív Ukrajna ellen, és folyamatosan fejleszti malware-készleteit. A kutatás középpontjában

Gemstuffer malware

A Socket kutatói a Gemstuffer malware-kampányt egy új generációs ellátási lánc fenyegetésként írják le, amely fejlesztői környezeteket és CI/CD folyamatokat

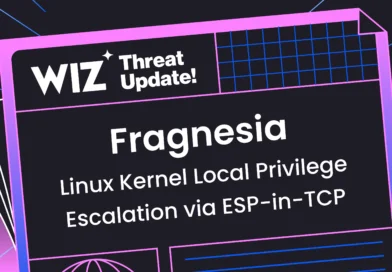

Fragnesia Linux kernel sérülékenység

A Wiz kutatói egy új, Fragnesia Linux kernel sérülékenységet ismertetnek, amely helyi jogosultságkiterjesztést tesz lehetővé root szintig. A hiba a

TeamPCP ellátási lánc támadásai

A Trend Micro elemzése szerint a TeamPCP az elmúlt évek egyik legkomplexebb ellátási lánc támadási kampányát hajtotta végre, amely egyszerre

The Gentlemen szivárgás

A Check Point Research részletes elemzése szerint a The Gentlemen jelenleg a világ egyik leggyorsabban növekvő Ransomware-as-a-Service művelete, amely néhány

Chipmaker Patch Tuesday

Az Intel és az AMD összesen mintegy 70 sérülékenységet javított a legutóbbi Chipmaker Patch Tuesday frissítési ciklusban. A hibák processzorokat,

Javított zero-click

A Microsoft májusi Patch Tuesday frissítései között javította a CVE-2026-40361 azonosítójú kritikus Outlook sérülékenységet, amely egy zero-click távoli kódfuttatási hibát tesz lehetővé

AI-SBOM útmutató

A CISA és a G7-partnerek új útmutatót adtak ki az úgynevezett AI-SBOM koncepcióról, amely a mesterséges intelligencia ellátási láncának átláthatóságát

Irán aktív jelenléte

Az iráni hátterű Seedworm (MuddyWater) APT-csoport hónapok óta aktívan jelen van amerikai és izraeli kötődésű szervezetek hálózataiban, köztük banki, repülőtéri, védelmi beszállítói

BitUnlocker

Az Intrinsec elemzése szerint a BitLocker elleni downgrade támadások továbbra is valós fenyegetést jelentenek még frissített Windows 11 rendszereken is.

EU AI Act: interoperabilitás, vagy platformbiztonság

Az EU és a nagy technológiai vállalatok közötti mesterségesintelligencia-szabályozási konfliktus új szintre lépett, az Apple nyilvánosan támogatni kezdte a Google

A brit kiberipar növekszik

A brit kormány új intézkedéscsomagot jelentett be az ország kiberbiztonsági ellenálló képességének erősítésére, miközben a brit kiberbiztonsági iparág továbbra is

Belső-iker-ellenség

Két, informatikai területen dolgozó testvér percekkel a kirúgásuk után távolról belépett korábbi munkaadójuk rendszereibe, majd 96 adatbázist törölt a DROP

Új biztonságpolitikai irányvonal Németországban

Alexander Dobrindt német belügyminiszter új biztonságpolitikai irányvonalat hirdetett meg a hibrid fenyegetések elleni fellépés érdekében. A koncepció lényege az elrettentés,

CPR ransomware-jelentés 2026Q1

A Check Point Research 2026 első negyedéves ransomware-jelentése szerint a zsarolóvírusos fenyegetések volumene továbbra is történelmi csúcsközeli szinten maradt, ugyanakkor

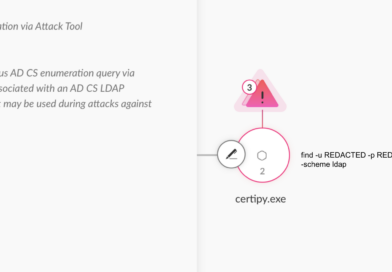

AD CS eszkalációja

A Palo Alto Networks Unit 42 elemzése szerint az Active Directory Certificate Services (AD CS) továbbra is az egyik legkritikusabb,

TrickMo androidos banki trójai

A ThreatFabric kutatása szerint a TrickMo androidos banki trójai új változata jelentős technikai fejlődésen ment keresztül, és már nem csupán

Ai, mint eszköz

A Google Threat Intelligence Group szerint a mesterséges intelligencia már nem csupán támogató eszköz a kibervédelemben, hanem egyre aktívabb szereplője

Crimenetwork leállítva – ismét

A német hatóságok ismét felszámolták a Crimenetwork nevű német nyelvű darknetes piacteret, és Spanyolországban őrizetbe vették a feltételezett üzemeltetőt. A

Microsoft Purview Insider Risk Management

A Microsoft a Microsoft Purview Insider Risk Management rendszerben új funkciót vezet be, amely lehetővé teszi, hogy a megfelelőségi és belső kockázat

Adatvédelmi bírság

Az Egyesült Királyság adatvédelmi hatósága, az ICO közel 1 millió fontos bírságot szabott ki a South Staffordshire Waterés anyavállalata ellen egy

Python backdoor fenyegetéselemzés

A Genians elemzése szerint a Python továbbra is az egyik leggyakrabban visszaélt nyelv a modern malware-fejlesztésben, különösen cloud, AI-asszisztált és cross-platform támadási

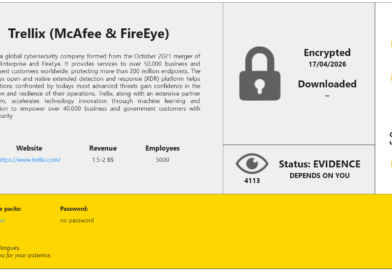

RansomHouse támadás megerősítése

A Trellix megerősítette, hogy illetéktelen hozzáférés történt vállalati forráskód-repositoryjának egy részéhez, miközben a RansomHouse zsarolóvírus- és extortion csoport magára vállalta a támadást, és belső

IBM sérülékenységek

A IBM figyelmeztetése szerint több kritikus és magas kockázatú sérülékenység érinti az IBM App Connect Enterprise és az IBM Integration Bus komponenseit, amelyek távoli

Német kiberbiztonsági jelentés

A német BSI és a ProPK által publikált Cybersicherheitsmonitor 2026 szerint 2025-ben minden kilencedik német internethasználó vált kiberbűncselekmény áldozatává, míg

Bleeding Llama

Kritikus sérülékenységet azonosítottak az Ollama platformban, amely lehetővé teszi érzékeny memóriaadatok kiszivárgását internet felé nyitott példányokból. A CVE-2026-7482, a Bleeding Llama egy

Operation HookedWing

A SOCRadar által feltárt egy legalább 2022 óta aktív, eddig nem dokumentált, több szektort célzó adathalász művelet, amely több mint 500 szervezetet

Dirty Frag

Egy új, kritikus Linux kernel privilege escalation sérülékenység, amely a CVE-2026-43284 és a CVE-2026-43500 azonosítókhoz kapcsolódik, a kernel esp4, esp6 és rxrpc komponenseiben található, és lehetővé teszi,

Xrdp sérülékenység

A Kaspersky elemzése szerint a CVE-2025-68670 egy kritikus távoli kódfuttatási sérülékenység az xrdp komponensben, amelyet az RDP protokoll kapcsolatfelépítési folyamatának korai szakaszában lehet kihasználni, még a

PCPJack

A SentinelOne a PCPJack egy új, Python-alapú cloud worm és credential theft framework, amely nagyméretű felhő- és konténerkörnyezeteket támad, miközben aktívan

AI az OT behatolásban

A Dragos elemzése szerint egy 2025 vége és 2026 eleje között zajló mexikói kampány során a támadók kereskedelmi AI modelleket – elsősorban az Anthropic Claude

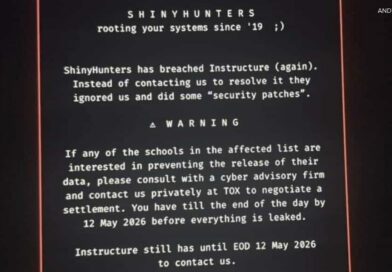

Canvas oktatási platform kihasználása

A ShinyHunters támadása megbénította a Canvas LMS oktatási platformot, amelyet világszerte egyetemek és iskolák ezrei használnak vizsgák, beadandók és tananyagok kezelésére. Az incidens különösen

Instagram: üzenetek opcionális végpontok közötti titkosításának vége

A Instagram 2026. május 8-tól megszüntette a direkt üzenetek opcionális végpontok közötti titkosítását (E2EE). Ez azt jelenti, hogy a korábban titkosított Instagram-chatek tartalma ismét

TclBanker

Az Elastic kutatása szerint a TclBanker egy brazil eredetű banki trójai, amelynek különlegessége, hogy Tcl (Tool Command Language) nyelven írták, ami ritka a modern

Gemini kritikus TrustIssues sérülékenység

A Pillar Security kutatása szerint a Google Gemini CLI egy kritikus indirect prompt injection sérülékenységet tartalmazott egy nyilvános GitHub issue-n keresztül. A támadó egy

CallPhantom kampány

Az ESET kutatása szerint a CallPhantom egy nagyszabású Android-alapú csalási kampány, amelyben a támadók hamis alkalmazásokkal próbálták elhitetni a felhasználókkal, hogy hozzáférhetnek

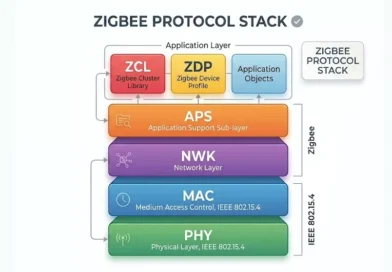

Philips Hue Bridge – Zigbee kihasználása

A Synacktiv kutatása egy Zigbee-alapú, teljesen over-the-air (OTA) exploit láncot mutat be a Philips Hue Bridge ellen, amely fizikai vagy IP-alapú hozzáférés nélkül, kizárólag

Lazarus Group Git hookban

Az OpenSourceMalware kutatása szerint az észak-koreai Lazarus Contagious Interview operátorok új technikára váltottak, és a második fázisú malware-loadert már nem

187 millió dolláros csalás

A Group-IB kutatása egy nagyméretű, iparszerűen működő befektetési csalást mutat be, amely közösségi médiás manipulációt, hamis kriptobefektetési platformokat és szervezett pénzmosási infrastruktúrát

Azonosítólopás okosba

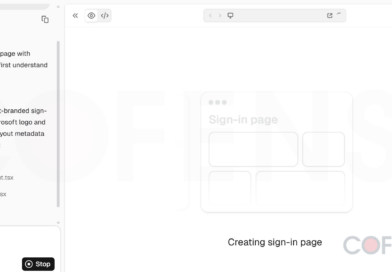

Cofense elemzése szerint a támadók egyre gyakrabban használják a Vercel infrastruktúráját credential phishing kampányokhoz, mivel a platform legitim fejlesztői és hosting szolgáltatásként

Rejtett kiber- és információs műveleti tanszék

A Bauman Moscow State Technical University körül kialakult nemzetközi oknyomozó projekt – amelyben a VSquare, a The Insider, a Le Monde és más európai

VoidStealer

A Kaspersky elemzése szerint a VoidStealer egy új generációs infostealer, amely képes megkerülni a Google Chrome által 2024-ben bevezetett Application-Bound Encryption (ABE)

Bun-nal terjesztett NWHStealer

A Malwarebytes kutatása szerint a támadók a Bun JavaScript runtime környezetet kezdték használni az NWHStealer terjesztésére, hogy nehezebben detektálható, legitim fejlesztői eszköznek álcázott

Jelszó világnap

A World Password Day egy 2013-ban létrehozott kezdeményezés, amelyet minden évben május első csütörtökén tartanak azzal a céllal, hogy felhívja

Államilag támogatott árnyék

A Rapid7 elemzése egy olyan incidenst tár fel, amelyben a támadók tudatosan elmosták a határt a kiberbűnözés és az állami kiberkémkedés között.

Tajvanban leállított vasúti közlekedés

A tajvani vasúti rendszerben bekövetkezett incidens során egy egyetemista rádiós interfészen keresztül avatkozott be a kritikus kommunikációs infrastruktúrába, ami több vonat

Németország: digitális megfigyelés bővítése

Németországban kiadás előtt állnak azok a jogszabálytervezetek, amelyek a bűnüldöző hatóságok digitális megfigyelési jogosítványainak bővítését célozzák, különös tekintettel a titkos kommunikációs csatornákhoz való

PAN-OS kritikus sérülékenység

A Palo Alto Networks által publikált CVE-2026-0300 egy kritikus, távolról kihasználható sérülékenység a PAN-OS operációs rendszerben, amely a tűzfalak User-ID Authentication Portal komponensét érinti.

Kínai APT kormányzati célpontjai

A Cisco Talos elemzése szerint a UAT-8302 egy kínai kötődésű, kormányzati célpontokra fókuszáló APT-operátor, amely legalább 2024 vége óta folytat műveleteket Dél-Amerikában,

InstallFix kampány

A Trend Micro elemzése szerint az InstallFix kampány egy többfázisú, fejlesztőket célzó pszichológiai megtévesztési támadás, amely az Claude Code-ot használja fertőzési belépési pontként. A

Fortinet globális fenyegetettségi jelentés 2026

A FortiGuard Labs jelentés alapján a modern kiberbűnözés ipari léptékű működésre állt át, ahol a támadások sebességét, volumenét és hatékonyságát már

Omán kormányzatának támadása

A Hunt.io egy iráni kötődésű, célzott kiberkémkedési műveletet tár fel, amely az ománi kormány több intézményét érintette, és klasszikus APT-módszertant

DAEMON Tools szoftver fertőzés

A Kaspersky Securelist elemzése szerint a Daemon Tools eset egy klasszikus ellátási lánc kompromittáció, ahol a támadók a legitim szoftverterjesztési folyamatot fertőzték meg. A

ScarCruft kapány a játékosok ellen

Az ESET kutatása szerint a ScarCruft (APT37) kampány egy célzott, többplatformos ellátási lánc kompromittáció, amely a dél-koreai felhasználók körében népszerű játékplatformot érintett. A támadás a

Code of conduct phishing

A Microsoft kutatása egy kifinomult, többfázisú phishing kampányt mutat be, amely magatartási kódex témájú csalikra épül, és végül AiTM alapú token-lopáshoz vezet. A támadás

Amazon SES kihasználás

A Kaspersky Securelist elemzése szerint a támadók egyre gyakrabban használják ki az Amazon Simple Email Service (SES) infrastruktúráját phishing és business email compromise (BEC) kampányokhoz,

Fosztogatás a Microsoft Copilot mélyén

Az Embrace The Red kutatás a Microsoft Copilot és M365 Copilot környezetében azonosított támadási láncokat mutatja be, amelyek alapja prompt injection és AI-agent

MOVEit Automation sérülékenyégek

A Progress Software által kiadott biztonsági figyelmeztetés két kritikus sérülékenységet azonosít a MOVEit Automation rendszerben, amelyek a backend command-port interfészekhez kapcsolódnak, és közvetlen

Quasar Linux – QLNX

A Trend Micro elemzése szerint a Quasar Linux (QLNX) egy komplex, többkomponensű malware-keretrendszer, amelyet kifejezetten szoftverellátási láncok kompromittálására és hosszú távú, rejtett hozzáférés

Bluekit PhaaS

A Varonis kutatása ismerteti a Bluekit phishing-as-a-service (PhaaS) platformot, amely a klasszikus adathalász eszközöket egyetlen, központosított rendszerbe integrálja, jelentősen csökkentve a

Protokollok posztkvantum-biztonságának vizsgálata

Az arXiv-en megjelent tanulmány egy átfogó elemzés arról, hogy a jelenleg széles körben használt internetes és hálózati protokollok mennyire ellenállóak a

OpenEMR sérülékenységei

Az AISLE kutatása egy széles körben használt egészségügyi rendszer, az OpenEMR biztonsági állapotát vizsgálta, és 38 különálló sérülékenységet (CVE) azonosított, amelyek több

Sérülékenység javítási hullám

A National Cyber Security Centre blogbejegyzése egy közelgő, nagyléptékű sérülékenység javítási hullámra jelenségre figyelmeztet, amely során rövid időn belül nagyszámú biztonsági frissítés jelenik

Wireshark javítások

A Wireshark legújabb frissítéseiben (4.6.5 és 4.4.15) a fejlesztők nagyszámú biztonsági sérülékenységet javítottak, amelyek részben összeomlást, részben súlyosabb kompromittációt is lehetővé tehettek. A hibák többsége

Trellix incidens

A Trellix bejelentette, hogy egy incidens során támadók hozzáférést szereztek a vállalat belső forráskód-repositoryjának egy részéhez. A vállalat közlése szerint az illetéktelen hozzáférést

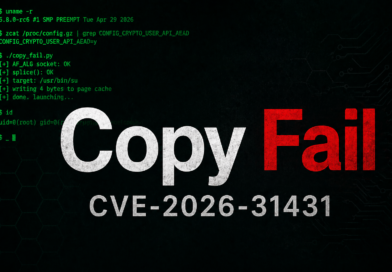

Linux Copy Fail sérülékenység

A Copy Fail (CVE-2026-31431) egy aktívan kihasznált Linux kernel sérülékenység, amelyet a CISA is magas kockázatúként kezelt. A hiba a Linux kernel

Délkelet-Ázsia kormányzati komplex támadási lánca

A Ctrl-Alt-Intel kutatása egy többfázisú APT kampányt ír le, amely Délkelet-Ázsia kormányzati és katonai infrastruktúráját célozta, és amelynek belépési pontja egy kritikus

Apple Hearing Study

Az Apple Hearing Study egy, a University of Michigan és az Apple együttműködésében zajló hosszú távú kutatás, amely a hallás egészségének és a zajexpozíció

Átfogó elemzés a Fast16 kitettségéről

Az Antiy elemzés a SentinelOne által feltárt Fast16 műveletet nemcsak technikai szempontból vizsgálja, hanem geopolitikai és információs műveleti kontextusba helyezi, és részletesen elemzi

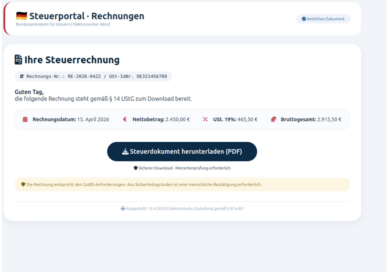

Silver Fox kampány ABCDoor-ral

A Kaspersky Kaspersky által elemzett Silver Fox kampány egy spear-phishing művelet, amely adóhatósági értesítéseknek álcázott e-mailekkel terjeszti a fertőzést. A támadók hivatalosnak

Sector 16 csoport tagja bűnösnek vallotta magát

Artem Vladimirovich Revenskii (Digit) az orosz államhoz köthető Sector 16 csoport tagjaként vett részt kritikus energetikai infrastruktúrák elleni támadásokban, és bűnösnek vallotta magát

Kínai scam center Srí Lankán

Srí Lankán a rendőrség 37 kínai állampolgárt tartóztatott le Colombóban, akik egy szervezett kibercsalási központ működtetésével gyanúsíthatók. A rajtaütés egy bejelentés

Nessus kritikus sérülékenység

A Nessus Agent Windows rendszereket érintő sérülékenysége lehetővé teszi, hogy egy alacsony jogosultságú felhasználó SYSTEM szintű jogosultságot szerezzen, így teljes kontrollt