UNC1549 kampány

A Google Cloud Threat Intelligence elemzés szerint az UNC1549, iráni kapcsolatokkal gyanúsított hackercsoport 2023 végétől 2025-ig célzott kampanyt folytatott a légi- és védelmi ipar, valamint az űrkutatással foglalkozó vállalatok ellen. A csoport fő taktikái között szerepel a harmadik féllel való kapcsolatok kihasználása, a virtuális asztali infrastruktúra (VDI) kihasználása, valamint rendkívül célzott, szerepkörre szabott phishing támadások.

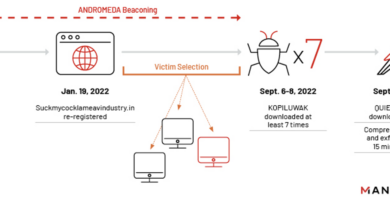

Az UNC1549 főleg olyan cégek ellen irányult, amelyek érzékeny adatokkal rendelkeztek, vagy kiváltságos hozzáférést biztosítottak kritikus rendszerekhez. A csoport a SIGHTGRAB nevű eszközt használta arra, hogy képernyőképet készítsen a célgépekről, majd ezek alapján tovább terjeszkedjen a hálózatban, vagy érzékeny adatokhoz jusson hozzá. A támadók gyakran a megfertőzött szervezeteket használják ki ugródeszkaként, hogy onnan más, hasonló iparágban működő cégek ellen indítsanak támadást, így növelve a kémkedési lehetőségeiket.

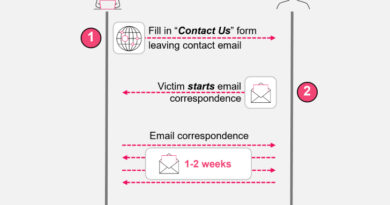

A Mandiant biztonsági szakértői szerint az UNC1549 többször is használta a hamis állásajánlatokat és login oldalakat, hogy a célszemélyeket rábírja a malware letöltésére, például a MINIBUS nevű hátsó ajtó programra. A csoport tevékenysége főleg a Közel-Keleten, Izraelben, az Egyesült Arab Emírségekben, Törökországban, Indiában és Albániában aktív légi- és védelmi ipari vállalatok ellen irányult, de a kampány 2025-re is aktív maradt, és továbbra is fenyegetést jelent a régióra.