LOTUSLITE

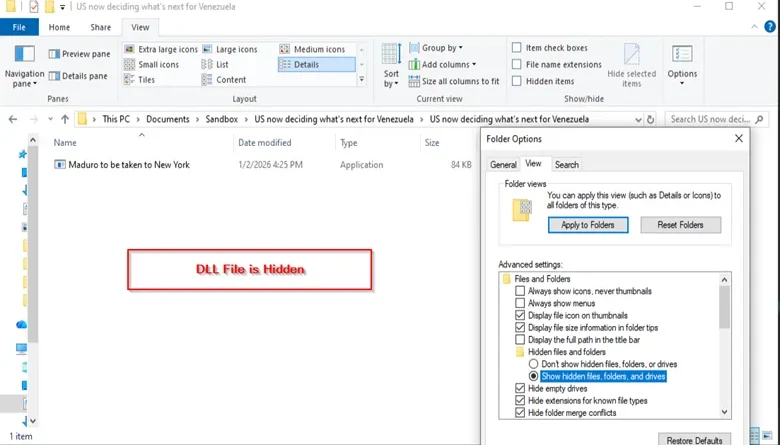

Az Acronis Threat Research Unit (TRU) elemzése szerint a LOTUSLITE néven követett, korábban ismeretlen kártevő egy célzott kémkedési kampány része, amely az Egyesült Államok és Venezuela közötti aktuális geopolitikai fejleményeket használja csali témaként. A kampány során a támadók egy ZIP fájlt használnak, amely egy loader futtatható állományt és egy káros DLL-t tartalmaz és lehetővé teszi a támadóknak, hogy távoli hozzáférést szerezzenek a célszámítógépekhez.

A kampány mögött a Mustang Panda néven ismert, állami támogatású kiberbűnöző csoport áll, amely hagyományosan a nemzetközi konferenciák, kétoldalú tárgyalások és régióspecifikus politikai események témáit használja fel célzott behatolási kísérletekhez. A LOTUSLITE háttérprogram nem rendelkezik különösen fejlett elkerülési technikákkal, de a DLL oldalsó betöltésének és a végrehajtási folyamatnak köszönhetően hatékony eszközként szolgál a kémkedéshez. A kampány azt mutatja, hogy az egyszerű, de jól bevált technikák is eredményesek lehetnek, ha releváns geopolitikai témákkal és célzott kiszolgálással párosulnak.

A kiberbűnözők egyre gyakrabban használják fel az aktuális politikai és nemzetközi eseményeket a célzott phishing és kártevő kampányokhoz, hogy növeljék az áldozatok bizalmát és a támadások sikerességét. A LOTUSLITE esetében is a támadók a geopolitikai feszültségek kihasználásával próbálnak hitelesnek tűnő csalinformációkat terjeszteni, hogy a célszemélyek könnyebben kattintsanak a káros mellékletekre vagy linkekre. Ez a módszer különösen veszélyes, mert a felhasználók kevésbé gyanakodnak olyan tartalomra, amely aktuális és hiteles forrásoktól származónak tűnik.