BeatBanker Android malware

A Kaspersky Securelist elemzése az BeatBanker Android malwaret mutatja be, amely egyszerre működik banki trójai és kriptobányász malwareként. A kampány jelenleg elsősorban brazil felhasználókat céloz, de a technikai felépítés alapján könnyen adaptálható más régiókban is. A támadók célja kettős, egyrészt pénzügyi adatok megszerzése és kriptovaluta-lopás, másrészt az áldozat eszközének erőforrásait használó kriptobányászat.

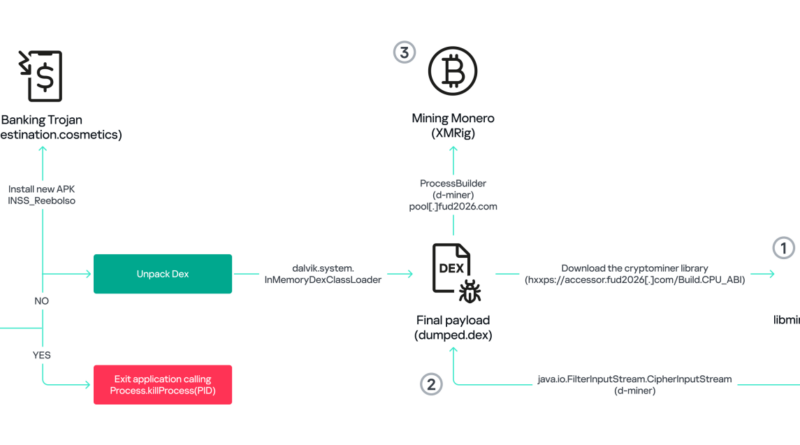

A fertőzési lánc jellemzően phishing infrastruktúrán keresztül indul. A támadók egy hamis weboldalt üzemeltetnek, amely a Google Play Store felületét utánozza, és egy INSS Reembolso nevű alkalmazást kínál letöltésre. Ez az app egy legitim brazil állami szolgáltatásnak álcázza magát, így a felhasználók könnyebben telepítik. A letöltött APK erősen obfuszkált és több lépcsőben tölt be további komponenseket a rendszer memóriájába, megkerülve a hagyományos antivírus-ellenőrzéseket.

A malware technikai működése több modulból áll. A telepítés után egy native loader (l.so) segítségével tölti be a rosszindulatú DEX kódot közvetlenül a memóriába, például a InMemoryDexClassLoader használatával, így a kártevő nem hagy könnyen detektálható fájlokat a fájlrendszerben. A kód több elemzés-ellenes mechanizmust is alkalmaz: ellenőrzi például, hogy a rendszer emulátor- vagy sandbox környezetben fut-e, és ilyen esetben megszünteti saját működését.

A kompromittálás után a malware kriptobányász modult tölt le a támadó szerveréről. A letöltött payload egy ARM-architektúrára fordított XMRig miner, amely a fertőzött eszköz CPU-ját használja Monero-bányászatra, és egy dedikált mining poolhoz kapcsolódik. A program figyeli az eszköz akkumulátorát, hőmérsékletét és a felhasználói aktivitást, hogy optimalizálja a bányászatot és minimalizálja az észlelés esélyét.

A BeatBanker másik fontos komponense a banki trójai funkció. A malware overlay támadásokat hajt végre kriptovaluta-alkalmazások ellen. Amikor a felhasználó tranzakciót indít, a kártevő hamis felületet jelenít meg, és a tranzakció célcímét a támadók címére cseréli, így a kriptovaluta valójában a támadó pénztárcájába kerül. Emellett képes billentyűleütések rögzítésére, hitelesítési adatok megszerzésére és különböző érzékeny információk gyűjtésére.

A kampány újabb variánsaiban a támadók a banki modult egy BTMOB RAT komponensre cserélték. Ez a modul teljes távoli hozzáférést biztosít a kompromittált eszközhöz, beleértve a GPS-követést, a kamera hozzáférést, a képernyőzár-PIN megszerzését és a mikrofon használatát. A BTMOB ráadásul Malware-as-a-Service modellben is terjesztett eszköz, ami arra utal, hogy a kampány mögött működő infrastruktúra más bűnözői csoportok számára is elérhető lehet.

A malware tartósságát egy szokatlan módszer biztosítja, a háttérben szinte hallhatatlan audiofájlt játszik folyamatosan, így a rendszer foreground szolgáltatásként kezeli, ami megnehezíti a folyamat leállítását. Ez a mechanizmus inspirálta a kutatókat a BeatBanker elnevezésre.