FortiGate tűzfalak belépési vektorként

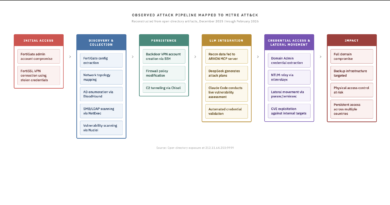

A SentinelOne kutatása ismerteti, hogy a támadók FortiGate hálózati tűzfalakat használnak kezdeti hozzáférési pontként vállalati hálózatok kompromittálásához. A vizsgált incidensek alapján a fenyegetési szereplők a hálózat peremén elhelyezett eszközöket támadják meg, majd az innen megszerzett jogosultságokat használják fel mélyebb behatolásra és Active Directory környezetek kompromittálására.

A támadási lánc jellemzően FortiGate sérülékenységek vagy gyenge hitelesítési mechanizmusok kihasználásával indul. A kutatók szerint bizonyos konfigurációk esetén a támadók képesek a tűzfal konfigurációs fájlját megszerezni, amely gyakran tartalmaz titkosított, de visszafejthető szolgáltatásfiók-hitelesítési adatokat, valamint a hálózati infrastruktúra topológiájára vonatkozó információkat. Ezek az adatok különösen értékesek, mert sok esetben LDAP vagy Active Directory szolgáltatásokhoz kapcsolódó fiókok szerepelnek bennük.

Az egyik azonosított sérülékenység, CVE-2026-24858, lehetővé tette, hogy a támadók FortiCloud SSO konfiguráció esetén bejelentkezzenek a készülékre saját FortiCloud-fiókjukkal. Ezzel adminisztrátori szintű hozzáférést szerezhettek az eszközön, majd további műveleteket hajthattak végre a hálózatban.

Miután a támadók hozzáférést szereznek a tűzfalhoz, lateral movement technikákat alkalmaznak a vállalati környezetben. A vizsgált incidensekben például a támadók új adminisztrátori fiókokat hoztak létre a FortiGate eszközön, majd a megszerzett domain-adminisztrátori hitelesítési adatokkal szerverekre jelentkeztek be. Egyes esetekben rogue eszközök kerültek fel az Active Directory domainbe, amelyeket a támadók további műveletekhez használtak.

A támadók a hálózat felderítésére több eszközt is használtak. Az incidensek során például SoftPerfect Network Scanner jelenlétére utaló faktokat találtak, valamint nagyszámú sikertelen bejelentkezési kísérletet figyeltek meg, ami password spraying támadásokra utal. Ezek a próbálkozások gyakran magáról a kompromittált FortiGate eszközről indultak.

A további hozzáférés fenntartása érdekében a támadók Remote Monitoring and Management eszközöket telepítettek, például a Pulseway és MeshAgent programokat. Ezeket ütemezett feladatokkal indították el, és egyes esetekben módosították a Windows registry-t, hogy a programok ne jelenjenek meg a telepített alkalmazások listájában. A malware és eszközök letöltéséhez gyakran legitim felhőszolgáltatásokat, például Google Cloud Storage vagy AWS S3 tárhelyet használtak.

A kutatás egyik legfontosabb következtetése, hogy a hálózati perem eszközei kritikus támadási felületet jelentenek. Ezek az eszközök gyakran közvetlen kapcsolatban állnak a hitelesítési infrastruktúrával és széles jogosultságokkal rendelkeznek a belső hálózat felé, ezért kompromittálásuk gyorsan teljes domain-szintű hozzáféréshez és adatlopáshoz vezethet.