Kártékony Telegram botok

A Cofense elemzése bemutatja, hogy a fenyegetési szereplők egyre gyakrabban használják a Telegram botokat adat-exfiltrációs és parancs-vezérlési infrastruktúraként phishing és malware kampányokban. A Telegram Bot API eredetileg automatizált üzenetküldésre és szolgáltatások fejlesztésére készült, de a platform lehetővé teszi szöveges üzenetek, fájlok vagy képernyőképek küldését is. Ez ideális eszközzé teszi a támadók számára, hogy ellopott adatokat, a hitelesítési adatokat vagy rendszerinformációkat közvetlenül egy bot által felügyelt chatbe továbbítsanak.

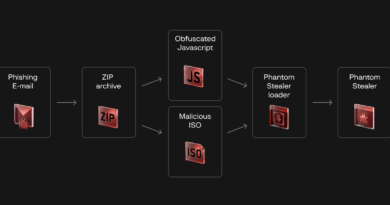

A kutatás szerint a Telegram-botok két fő módon jelennek meg támadási láncokban. Az egyik esetben malware vagy infostealer komponensek használják a Telegram Bot API-t C2-kommunikációra. A fertőzött rendszer a bot token és a chat-azonosító segítségével HTTP-kéréseket küld a Telegram API-nak, amelyeken keresztül szöveges adatokat vagy fájlokat továbbít a támadókhoz. Ez gyakorlatilag egy valós szolgáltatásra épülő vezérlőszerverként működik.

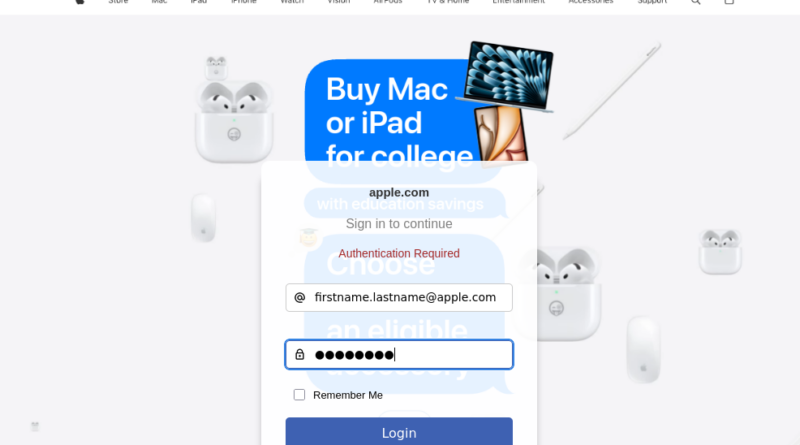

A másik gyakori módszer a phishing kampányokhoz kapcsolódik. A támadók például HTML-alapú phishing fájlokat vagy hamis bejelentkezési oldalakat terjesztenek e-mailben. Amikor az áldozat beírja a felhasználónevét és jelszavát, az oldal JavaScript kódja azonnal elküldi az adatokat a támadó Telegram-botjához. Ez a módszer különösen hatékony, mert nincs szükség hagyományos C2 infrastruktúrára, és az adatküldés sok esetben csak egyetlen API-hívást igényel.

A Cofense adatai alapján a Telegram használata ilyen célokra már mérhető mértékben megjelent a kiberfenyegetésekben. A vizsgált időszakban a malware-alapú kampányok kb. 3,8%-a, míg a credential-phishing kampányok 2,3%-a használta a Telegramot C2 vagy exfiltrációs csatornaként. Bár ez az arány nem domináns, a kutatók szerint a módszer gyorsan terjed, mert olcsó, könnyen implementálható és nehezen blokkolható.

A technika sikerét több tényező is magyarázza. A Telegram API könnyen integrálható különböző script-nyelvekkel, támogatja a nagy fájlok küldését, valamint titkosított kommunikációt használ. Emellett a támadóknak nem kell saját infrastruktúrát üzemeltetniük, és a platform használata gyakran legitim hálózati forgalomnak tűnik a védelmi rendszerek számára.

A jelentés szerint a védekezés szempontjából fontos indikátor lehet, ha egy rendszer szokatlan folyamatokból kommunikál az api.telegram.org végponttal, különösen PowerShell, curl vagy más script-alapú eszközök használatával. Olyan környezetekben, ahol a Telegram használata nem indokolt, az API-forgalom blokkolása vagy monitorozása segíthet az ilyen exfiltrációs kampányok korai felismerésében.