Fancy Bear műveleti infrastruktúrája

A CtrlAltIntel egy OPSEC hiba miatt közvetlen betekintést nyert a Fancy Bear műveleti infrastruktúrájába és működésbe, ami ritka egy állami APT esetében. Az elemzés szerint a Fancy Bear (APT28 / GRU Unit 26165) működését klasszikus állami kiberkémkedési modellként írja le, amely erősen igazodik az orosz katonai és geopolitikai célokhoz. A csoport több mint egy évtizede aktív, és elsősorban kormányzati, katonai, NATO- és kritikus infrastruktúrákat céloz, hosszú távú hírszerzési hozzáférés megszerzése érdekében.

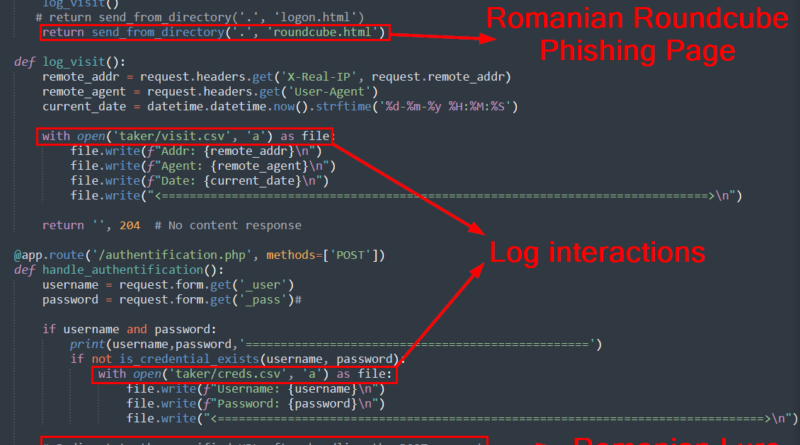

A feltárt kampány egyik legfontosabb eleme egy email-alapú kompromittálási technika, amely nem igényel klasszikus felhasználói interakciót. A beszámoló szerint bizonyos esetekben már az e-mail megnyitása elegendő volt ahhoz, hogy a támadók hitelesítési adatokat, levelezési tartalmat és 2FA-tokeneket gyűjtsenek, valamint automatikus továbbítási szabályokat állítsanak be a tartós hozzáféréshez. Ez egy fejlett account takeover + persistence kombináció, amely közelebb áll a cloud-alapú identitás-kompromittációhoz, mint a klasszikus malware-fertőzéshez.

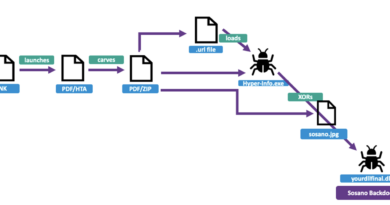

A támadási lánc jellemzően spear-phishing kampányokkal vagy ismert sérülékenységek gyors kihasználásával indul, amelyeket gyakran nulladik napi (zero-day) exploitokkal egészítenek ki. A kezdeti hozzáférés után a csoport saját fejlesztésű eszközöket használ a tartós jelenlét és a rejtett kommunikáció fenntartására.

A működés egyik kulcseleme a hosszú idejű, alacsony zajszintű jelenlét. A támadók alapos felderítést végeznek, laterális mozgással terjeszkednek, majd célzott adatgyűjtést hajtanak végre. A hangsúly nem a romboláson, hanem az információszerzésen és stratégiai előny megszerzésén van.

A CtrlAltIntel anyag kiemeli, hogy a Fancy Bear műveletei gyakran kiber- és információs hadviselés kombinációjaként jelennek meg. A klasszikus kémkedési műveleteket sok esetben hack-and-leak kampányok követik, ahol a megszerzett adatokat politikai vagy pszichológiai hatás kiváltására használják fel. Ez a modell például választási beavatkozásoknál vagy nemzetközi konfliktusok során is megfigyelhető.

Technikai szinten a csoport TTP-i a következő mintát követik, célpont-felderítés, célzott phishing, malware-telepítés, jogosultság-emelés, laterális mozgás és adat-exfiltráció. Emellett rendszeresen kihasználnak széles körben használt szoftverek sérülékenységeit (pl. Exchange, WinRAR), ami gyors kezdeti hozzáférést biztosít számukra.