EDR killer as a service

Az ESET elemzése ismerteti, hogy a modern zsarolóvírus-műveletek egyik kulcseleme már nem maga a titkosító komponens, hanem az azt megelőző védelmi kiiktatás. Az úgynevezett EDR killer eszközök kifejezetten arra szolgálnak, hogy az endpoint védelmi megoldásokat még a titkosítási fázis előtt működésképtelenné tegyék, így biztosítva egy rövid, de determinisztikus végrehajtási ablakot a támadók számára.

A kutatás közel 90, éles környezetben használt EDR killer elemzésén alapul, és egyik legfontosabb megállapítása, hogy a hagyományos, driver-központú megközelítés félrevezető. Bár a BYOVD, Bring Your Own Vulnerable Driver technika domináns, ahol a minták többsége legitim, de sérülékeny drivereket használ kernel szintű hozzáférés megszerzésére, a valós ökoszisztéma ennél jóval komplexebb.

A fenyegetési több rétegből áll. Egyrészt jelen vannak egyszerűbb, script-alapú megoldások, amelyek beépített adminisztrációs parancsokkal állítják le a védelmi folyamatokat. Másrészt a támadók széles körben visszaélnek legitim anti-rootkit eszközökkel, amelyek kernel szintű jogosultságaikat kihasználva képesek legálisan megszüntetni a védelmi komponenseket. Harmadrészt megjelentek a driverless EDR killerek, amelyek nem közvetlenül állítják le a védelmet, hanem például a kommunikáció blokkolásával vagy a folyamatok lefagyasztásával teszik működésképtelenné azokat.

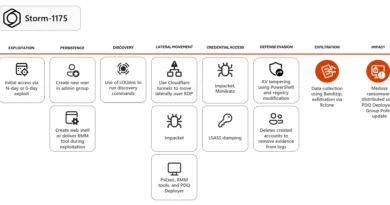

Stratégiai szinten kulcsfontosságú megfigyelés, hogy az EDR killer eszközök használata leváltja a klasszikus obfuszkációs és rejtőzködési technikákat a ransomware-ben. A támadók nem próbálják láthatatlanná tenni a titkosítót, hanem előbb kikapcsolják a védelmet, így egyszerűbb, stabilabb payloadokat használhatnak. Ez különösen jól illeszkedik a RaaS modellhez, ahol az affiliált szereplők szabadon választják meg az EDR killer eszközöket, jelentős diverzitást és attribúciós nehézséget okozva.

A kutatás rámutat az iparosodás erősödésére is, megjelent az EDR killer mint szolgáltatás, valamint a packer-as-a-service és AI-támogatott fejlesztés, amelyek csökkentik a belépési küszöböt és növelik a variánsok számát. A driver reuse és a tooling cserélhetősége miatt az attribúció egyre kevésbé támaszkodhat technikai indikátorokra.

Védelmi szempontból a legfontosabb következtetés, hogy a driver-blokkolás önmagában nem elegendő. Az EDR killerek jellemzően a támadási lánc végén jelennek meg, amikor a támadó már magas jogosultságokkal rendelkezik. A hatékony védekezés ezért megelőző, több rétegű megközelítést igényel, amely a teljes kill chain korai szakaszaira fókuszál, nem csupán a végrehajtási fázisra.