Líbia energiaszektora célpontban

A Symantec egy hosszú ideig zajló, célzott kiberkémkedési műveletet tár fel, amely elsősorban líbiai szervezeteket, egy olajfinomítót, telekommunikációs céget és állami intézményeket érintett. A támadások 2025 vége és 2026 eleje között zajlottak, és jól illeszkednek a kritikus infrastruktúrát célzó, geopolitikai motivációjú műveletek trendjébe.

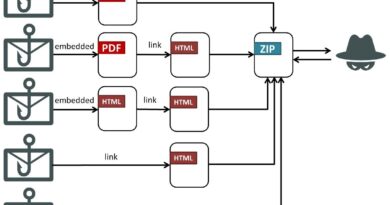

A fertőzési lánc alapja spear-phishing, erősen lokalizált, aktuális politikai eseményekre építő csalik használatával. A támadók például ismert líbiai személyekhez köthető kiszivárgott videókra hivatkozó fájlokat terjesztettek, amelyek valójában többfázisú malware-láncot indítottak el.

Technikai szinten a kampány központi eszköze az AsyncRAT, egy moduláris, széles körben használt remote access trojan. A támadási lánc VBS-alapú letöltővel indul, majd PowerShell dropperen keresztül telepíti a payloadot, amely perzisztenciát épít ki (pl. scheduled task), miközben minimalizálja a forenzikai nyomokat.

A kompromittálás után a támadók teljes hozzáférést szereznek a rendszerhez, keylogging, képernyőmentés, hozzáférési adatok lopása és távoli parancsvégrehajtás válik lehetővé. Ez tipikus RAT-alapú hírszerzési művelet, ahol a cél a hosszú távú, rejtett jelenlét és az érzékeny információk gyűjtése.

A kampány jelentősége abban rejlik, hogy a támadók kifejezetten az energiaszektort célozták, amely globális ellátási lánc szempontból kritikus. Az AsyncRAT használata azt is mutatja, hogy nyílt forráskódú, könnyen adaptálható eszközökkel is végrehajthatók magas hatású, állami jellegű műveletek.