Nagyszabású automatizált hitelesítőadat-gyűjtés

A Cisco Talos által bemutatott UAT-10608 kampány egy nagy léptékű, automatizált credential harvesting művelet, amelysorán hatékony automatizált exploitáció, tömeges adatgyűjtés és központosított feldolgozás történik.

A művelet kiindulópontja a React2Shell kritikus sérülékenység, a CVE-2025-55182, amely a Next.js alapú webalkalmazásokat érinti. A támadók ezt használják initial access-re, mégpedig teljesen automatizált módon, Shodan, vagy Censys segítségével felderítik a sebezhető, publikus rendszereket, majd exploitot futtatnak rajtuk felhasználói interakció vagy hitelesítés nélkül.

A többfázisú adatgyűjtés során a cél nem egy konkrét credential típus, hanem teljes körű környezeti feltérképezés, amely során a támadók begyűjtik például az adatbázis-hozzáféréseket, SSH kulcsokat, felhő-tokeneket, API kulcsokat, shell history-t és konténer-konfigurációkat, a támadók egy komplett infrastruktúra-képet építenek fel az áldozatról.

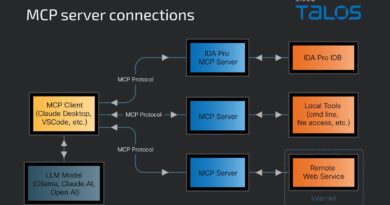

A kampány központi eleme a NEXUS Listener nevű framework, amely nemcsak exfiltrációs csatorna, hanem egy webes vezérlőpanel is. Ez lehetővé teszi a támadók számára, hogy strukturált módon elemezzék a begyűjtött adatokat, statisztikákat készítsenek, és gyorsan azonosítsák a legértékesebb hozzáféréseket. Ez egyértelműen iparosított működésre utal.

A kampány legalább 766 kompromittált hostot azonosítottak rövid idő alatt, több régióban és cloud környezetben. A célpontválasztás nem szelektív, hanem széles körű, ami automatizált, opportunista működést jelez.