macOS Script Editor ClickFix

A Jamf Threat Labs által feltárt ClickFix kampány egy új, macOS-re optimalizált támadási technikát mutat be, amely jelentősen továbbfejleszti a klasszikus pszichológiai megtévesztésre alapuló fertőzési láncokat. A támadás központi eleme, hogy a korábban megszokott Terminal-alapú parancsfuttatás helyett a macOS beépített Script Editor alkalmazását használja, így megkerüli az Apple által nemrég bevezetett védelmi mechanizmusokat.

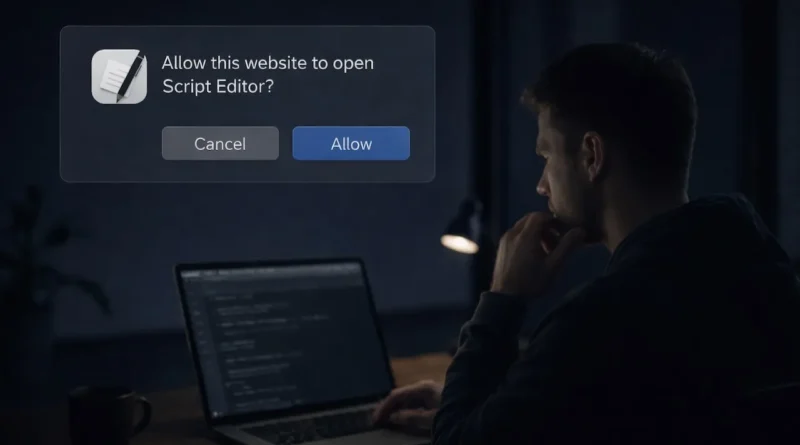

A fertőzési lánc egy Apple-nek álcázott weboldallal indul, amely rendszerkarbantartási útmutatót kínál. A felhasználót arra veszik rá, hogy egy Execute gombra kattintson, amely egy speciális applescript://URL-sémán keresztül automatikusan megnyitja a Script Editort, már előre kitöltött rosszindulatú kóddal. Ez a módszer csökkenti a felhasználói interakciót és növeli a sikerességi arányt, mivel nem igényel manuális parancsbevitelt, így kevésbé kelt gyanút.

A script futtatása után egy többlépcsős payload-lánc indul el. Az első szakasz egy obfuszkált shell parancsot hajt végre, amely távoli szerverről tölt le további kódot, majd azt azonnal futtatja. A második szakasz egy Mach-O bináris formátumú malware-t telepít, amely az Atomic Stealer egyik variánsa. Ez a kártevő széles körű adatgyűjtésre képes, hozzáfér a macOS Keychain jelszavaihoz, böngésző-adatokhoz, valamint kriptotárcákhoz és egyéb érzékeny fájlokhoz.

A támadók legitim rendszerkomponenseket használnak, minimalizálva a detektálhatóságot, emellett a payload többlépcsős, obfuszkált letöltési mechanizmust alkalmaz, ami nehezíti a statikus és szignatúra-alapú felismerést.