APT37 pretexting technika

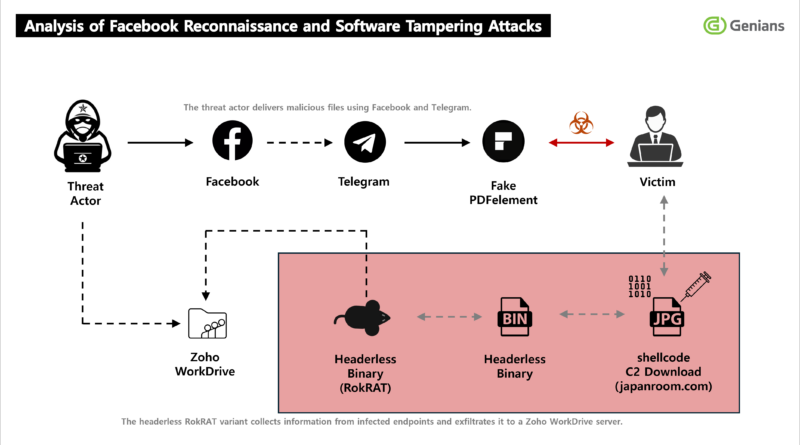

A Genians által publikált elemzés szerint az Észak-Koreához köthető Konni APT a pretexting technikát nem általános pszichológiai megtévesztésként, hanem strukturált támadási módszerként alkalmazza, amely a vállalati környezetekben egyre gyakrabban jelenik meg kezdeti hozzáférési vektorként. A megközelítés lényege egy előre megtervezett, konzisztens történet felépítése, amelyben a támadó konkrét szerepet vesz fel, például IT-üzemeltető, beszállító vagy vezető, és ezen keresztül legitim üzleti folyamatot imitál. A hangsúly nem a technikai exploiton, hanem a hitelességen és a kontextusba ágyazott manipuláción van.

A pretexting sikeressége nagymértékben függ az előzetes információgyűjtéstől. A támadók nyílt forrásokból, közösségi médiából vagy korábbi adatszivárgásokból származó adatokat használnak fel a narratíva finomhangolására. Ez lehetővé teszi, hogy a megkeresés pontosan illeszkedjen a célpont munkaköréhez és aktuális tevékenységéhez, így csökkentve a gyanú esélyét. A támadás gyakran több lépésben zajlik, kezdetben alacsony kockázatú interakcióval indul, majd fokozatosan vezet el érzékeny információk kiadásához vagy konkrét műveletek végrehajtásához.

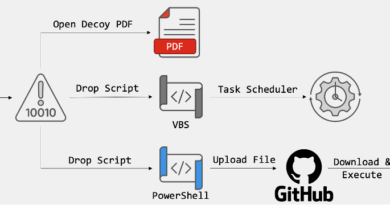

A bemutatott példák alapján a módszer tipikusan hitelesítési adatok megszerzésére, belső rendszerekhez való hozzáférésre vagy pénzügyi tranzakciók manipulálására irányul. A pretexting gyakran más technikákkal együtt jelenik meg, például spear phishinggel vagy telefonos megkeresésekkel, ahol a különböző csatornák egymást erősítik. A támadó így több ponton validálja saját hitelességét, ami növeli a siker valószínűségét.

A leírás alapján a módszer különösen nehezen detektálható, mivel a kommunikáció formailag megfelel a legitim üzleti folyamatoknak. A hagyományos védelmi megoldások korlátozott hatékonyságúak, mivel nincs egyértelmű technikai indikátor. A kockázat az emberi döntéshozatalban jelenik meg, ahol a bizalom és az autoritás érzete meghatározó.

A Genians elemzése szerint a pretexting a modern támadási láncokban egyre inkább identity-központú műveletekhez kapcsolódik. A cél nem a rendszerek közvetlen feltörése, hanem olyan jogosultságok megszerzése, amelyekkel a támadó legitim felhasználóként működhet tovább. Ez különösen veszélyes, mert a későbbi aktivitás nehezen különíthető el a normál működéstől.