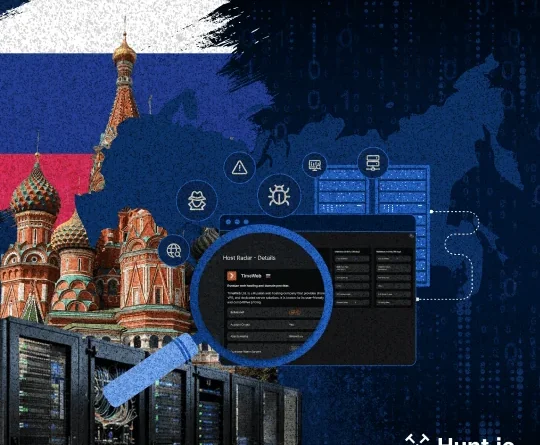

Orosz C2 infrastruktúra azonosítása

A Hunt.io elemzés egy orosz rosszindulatú infrastruktúra feltérképezését mutatja be. A kutatás során több mint 1 250 aktív C2 szervert azonosítottak, amelyek 165 különböző hosting szolgáltatónál helyezkednek el. Ez a széttagolt elhelyezés nem véletlen, a támadók célja az infrastruktúra redundanciája és a lekapcsolhatóság csökkentése, így egy-egy node kiesése nem bontja meg a teljes műveletet.

Az infrastruktúra egyik legfontosabb jellemzője a legitim környezetbe való beolvadás. A szerverek jelentős része ismert cloud- és hosting szolgáltatóknál fut, ami megnehezíti a blokkolást és növeli a túlélőképességet. Ez a modell azt jelenti, hogy a támadók ugyanazt az infrastruktúrát használják, mint a vállalatok, így a forgalom sokszor nem különíthető el egyértelműen a normál működéstől.

A feltárt C2 hálózatok nem egyetlen kampányhoz kapcsolódnak, hanem több különböző malware és művelet kiszolgálására alkalmasak.

A kutatás módszertana is fontos tanulságot hordoz. A Hunt.io nem kizárólag ismert indikátorokra támaszkodott, hanem infrastruktúra-szintű pivotálást alkalmazott (fájlnevek, konfigurációk, nyitott könyvtárak alapján), így olyan szervereket is azonosított, amelyek korábban nem szerepeltek nyilvános threat intelligence adatbázisokban.

A működési modell alapján a hangsúly a skálázhatóságon és perzisztencián van. A C2 node-ok lehetővé teszik a kompromittált rendszerek folyamatos vezérlését, adatkinyerést és újabb fertőzési lépések indítását, miközben a hálózat dinamikusan bővíthető és áthelyezhető.