Észak-Koreai kampány a macOS felhasználók ellen

A The Register egy, Észak-Koreához köthető pszichológiai megtévesztési kampányt mutat be, amely kifejezetten macOS felhasználók kompromittálására irányul, és jól illeszkedik a közelmúlt UNC1069-hez kapcsolt műveletekhez.

A támadási a hosszabb ideig tartó bizalomépítés. A támadók gyakran kompromittált vagy hitelesnek tűnő profilokon keresztül lépnek kapcsolatba célpontokkal, majd üzleti együttműködés vagy állásinterjú ürügyén online meetinget szerveznek. A folyamat során egy hamis Zoom- vagy hasonló videóhívás jelenik meg, amelyben technikai problémára hivatkozva ráveszik az áldozatot bizonyos hibaelhárító lépések végrehajtására.

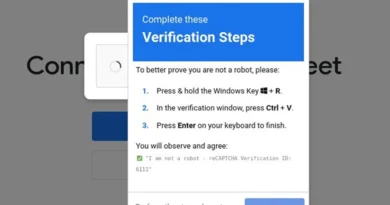

A tényleges kompromittáció a ClickFix jellegű technikán keresztül történik a felhasználó saját maga futtat parancsokat, amelyek valójában malware letöltését és indítását végzik. Ez a módszer nem exploitot használ, hanem a felhasználói interakciót fordítja támadási vektorrá, így megkerüli a klasszikus védelmi mechanizmusok egy részét.

A macOS környezetben a támadási lánc jellemzően script-alapú, amely további payloadokat tölt le és futtat. A cél a tartós hozzáférés és adatgyűjtés, különösen hitelesítési adatok, böngésző sessionök és kriptovaluta-kulcsok megszerzése. A kampány gyakran több malware komponens együttes telepítésével dolgozik, ami növeli a sikerességet és a perzisztenciát.

A célpontok elsősorban a kriptovaluta és fintech szektorhoz köthetők, ami összhangban van azzal a trenddel, hogy az észak-koreai csoportok pénzügyi motivációval hajtanak végre támadásokat, gyakran kriptovaluta-lopás céljából. A módszertan átfedést mutat más ismert kampányokkal is, ahol hamis cégek, deepfake videók és professzionálisan felépített kommunikációs környezet segíti a megtévesztést.