PowMix botnet

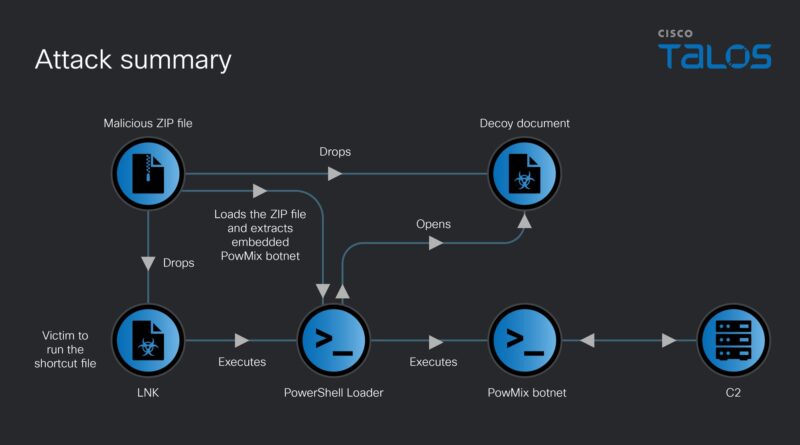

A Cisco Talos által feltárt PowMix botnet egy új kampány, amely 2025 vége óta aktívan célozza a cseh munkaerőt és szervezeteket. A fertőzési lánc phishing e-mailen keresztül érkező ZIP fájl tartalmaz egy rosszindulatú LNK shortcutot, amely PowerShell loadert indít. Ez a loader kicsomagolja és memóriában futtatja a payloadot, miközben AMSI bypass technikával megkerüli a védelem egy részét. A teljes végrehajtás file-less jellegű, ami jelentősen csökkenti a detektálhatóságot.

A malware működésének egyik kulcsa a perzisztencia és rejtőzködés kombinációja. A rendszerben egy véletlenszerű nevű scheduled task hoz létre tartós hozzáférést, miközben mutex mechanizmus biztosítja, hogy csak egy példány fusson. A kommunikáció nem folyamatos kapcsolat, hanem időben változó (jitterelt) beaconing, ami megnehezíti a hálózati minták felismerését.

A C2 infrastruktúra szintén rejtőzködésre optimalizált Heroku alapú hosting, legitim szolgáltatás mögé rejtve, REST API-szerű URL struktúra, amely normál webforgalmat imitál, dinamikus C2 váltás és önmegsemmisítés támogatása

Funkcionálisan a PowMix teljes értékű botnet komponens, képes távoli parancsvégrehajtásra, konfiguráció módosítására, további payloadok letöltésére és rendszerfelderítésre . A kampány célpontjai szélesek, de különösen HR, jogi és toborzási területek, ahol compliance-jellegű dokumentumokkal történik a megtévesztés.