Kompromittáció után

A Proofpoint elemzés egy ritkán látható, post-compromise támadói működést mutat be, ahol a kutatók több mint egy hónapon át figyelték egy cargo-lopásra specializálódott csoport aktivitását egy csali környezetben. Ez lehetővé tette a teljes támadási playbook rekonstruálását a kezdeti fertőzés után.

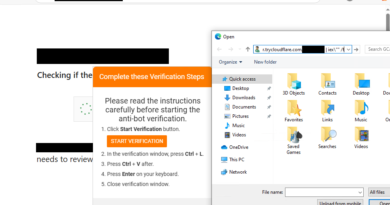

A behatolás egy klasszikus pszichológia megtévesztési lánccal indul, a támadók kompromittált logisztikai platformokon keresztül juttatnak el rosszindulatú VBS fájlokat, amelyek PowerShell scriptet futtatnak és távoli hozzáférési eszközt telepítenek, miközben egy legitimnek tűnő dokumentummal fedik el a tevékenységet.

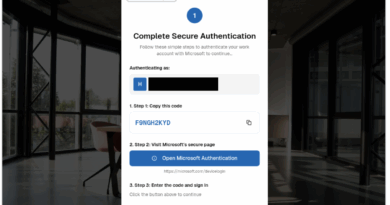

A kompromittáció után a hangsúly nem azonnali károkozáson, hanem stabil, redundáns hozzáférés kiépítésén van. A támadó több párhuzamos RMM eszközt telepít, így ha egy csatorna kiesik, a hozzáférés fennmarad. Ezt tovább erősíti egy új technika, egy signing-as-a-service megoldás, amellyel a malware-komponenseket hamis, de érvényesnek tűnő tanúsítványokkal írják alá, megkerülve a trust-alapú védelmeket .

A legfontosabb fázis a célzott felderítés, ahol a támadó nem véletlenszerű adatokat gyűjt, hanem kifejezetten pénzügyi rendszereket, kriptotárcákat, valamint logisztikai szolgáltatásokat keres.

A végcélt nem az IT-rendszerek rombolása, hanem üzleti folyamatok manipulálása. A megszerzett hozzáférések segítségével a támadók képesek lehetnek fuvarok eltérítésére, szállítmányok átirányítására vagy pénzügyi csalások végrehajtására.

A kampány során a támadó manuálisan vizsgálja a rendszert, PowerShell szkriptekkel térképezi fel a felhasználókat, böngészőadatokat és hozzáféréseket, majd az eredményeket C2 csatornákon keresztül továbbítja. Ez hands-on-keyboard működést jelez, nem teljesen automatizált malware-t.