Dindoor backdoor

A Hunt.io a Dindoor backdoor részletes reverse engineeringjét mutatja be, különös tekintettel a fertőzési lánc MSI-alapú kezdeti szakaszára és a teljes végrehajtási architektúrára.

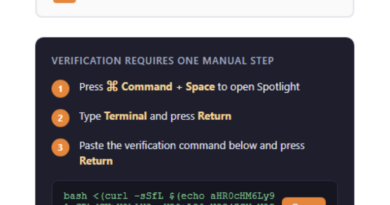

A támadás kiindulópontja egy MSI telepítő, amely legitim frissítésnek álcázva kerül az áldozati rendszerre, jellemzően pszichológiai megtévesztés révén. Ez az MSI nem önmagában payload, hanem egy dropper komponens, amely a további malware-láncot telepíti és inicializálja.

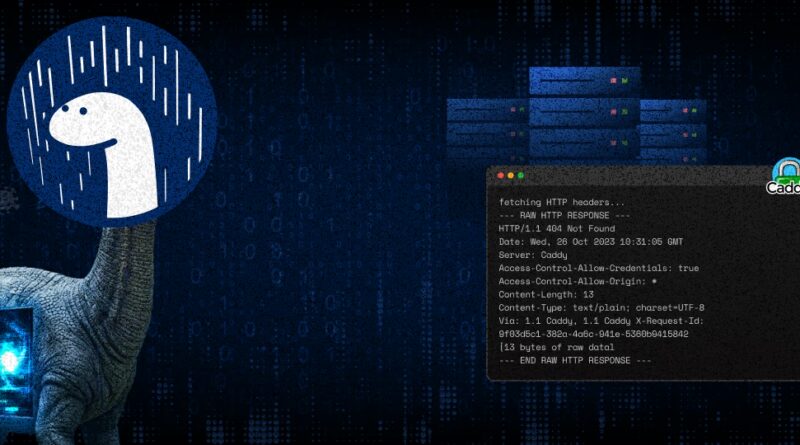

A telepítés során a dropper egy rejtett könyvtárba több komponenst helyez el, köztük a Deno JavaScript futtatókörnyezetet, valamint script alapú modulokat. A Deno használata kulcsfontosságú, mert lehetővé teszi, hogy a támadók natív bináris helyett script-alapú, dinamikusan futtatott kódot használjanak, ami jelentősen megnehezíti a detektálást és az analízist.

A Dindoor backdoor működési modellje eltér a klasszikus malware-ektől. Nem egy statikus implantátumról van szó, hanem egy runtime-alapú végrehajtási környezetről, amelyben a tényleges funkciók JavaScript kódként töltődnek be és futnak. Ez moduláris működést biztosít, ahol a támadók dinamikusan frissíthetik a képességeket anélkül, hogy új binárist kellene telepíteniük.

A kommunikáció jellemzően felhőszolgáltatásokon és HTTPS/WebSocket csatornákon keresztül történik, ami tovább növeli az észlelés nehézségét, mivel a forgalom legitimnek tűnő infrastruktúrán halad. A kampányban megfigyelték a cloud storage szolgáltatások használatát is payload-terjesztésre és adatkinyerésre, ami tipikus living-off-trusted-services megközelítés. A Dindoor mellett más komponensek, így a Fakeset backdoor is megjelenhetnek, ami egy többnyelvű, moduláris támadási ökoszisztémát jelez.

Attribúció szempontból a kampány az iráni állami kötődésű MuddyWater csoporthoz köthető, amely ismert arról, hogy gyorsan adaptál új technológiákat és erősen támaszkodik pszichológiai megtévesztésre a kezdeti hozzáférés megszerzéséhez.

A fő technikai jelentőség abban áll, hogy a Dindoor nem hagyományos malware-ként viselkedik, hanem egy script-vezérelt futtatási környezetként, amelyben a támadók dinamikusan hajthatnak végre műveleteket. Ez a megközelítés csökkenti a statikus detektálás hatékonyságát, és közelebb áll egy fileless vagy memory-központú támadási modellhez.