BlueNoroff ClickFix megtévesztés

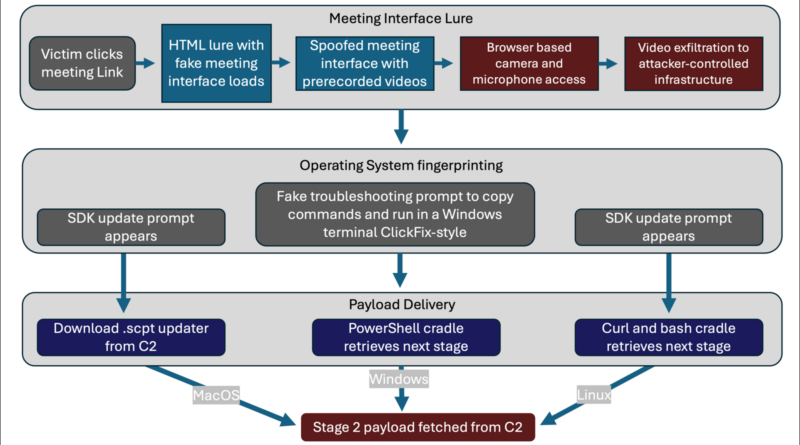

Az Arctic Wolf elemzése szerint a BlueNoroff – a Lazarus csoport pénzügyi célú része – egy kifinomult, többfázisú támadási modellt alkalmaz a Web3 szektor ellen, amelynek középpontjában nem technikai sérülékenységek, hanem a bizalom manipulálása áll. A kampány során a támadók hiteles üzleti szereplőknek adják ki magukat, majd célzott kapcsolatfelvételt követően AI-generált, valósnak tűnő Zoom és Teams megbeszélésekre hívják az áldozatokat. Ezek a deepfake jellegű interakciók a legitim üzleti környezet érzetét keltik, és arra szolgálnak, hogy az áldozatot rávegyék egy állítólagos technikai probléma javítására.

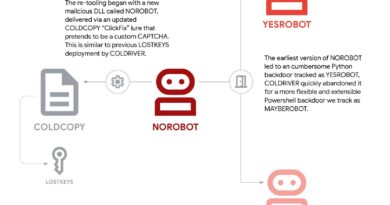

A tényleges kompromittáció a ClickFix módszeren keresztül történik, amelyben a felhasználó saját maga hajt végre egy parancsot. Ez a lépés egy fileless PowerShell láncot indít el, amely memóriában fut, és nem igényel hagyományos malware letöltést. Ennek eredményeként a támadási folyamat minimális artefaktumot hagy a rendszeren, ami jelentősen csökkenti a detekció esélyét. A PowerShell-alapú loader ezt követően további komponenseket tölt be, és lehetővé teszi hitelesítési adatok, különösen kriptotárcákhoz és Web3 szolgáltatásokhoz tartozó hozzáférések megszerzését.

A kampány kizárólag legitim eszközökre és felhasználói interakcióra épít, így a teljes támadási lánc low-noise jellegű marad. Nem jelenik meg klasszikus exploit vagy dropper, a végrehajtás minden lépése önmagában legitim műveletnek tűnik. A célja a pénzügyi hozzáférések megszerzése és azok gyors monetizálása, ami a BlueNoroff korábbi műveleteivel is összhangban van.

A támadás gyakorlatilag megkerüli a hagyományos védelmi mechanizmusokat, és azt mutatja, hogy a Web3 környezetben a legnagyobb kockázat már nem a technikai sérülékenység, hanem a legitimnek tűnő interakciókon keresztül megszerzett hozzáférés.