Quasar Linux – QLNX

A Trend Micro elemzése szerint a Quasar Linux (QLNX) egy komplex, többkomponensű malware-keretrendszer, amelyet kifejezetten szoftverellátási láncok kompromittálására és hosszú távú, rejtett hozzáférés biztosítására fejlesztettek Linux környezetben.

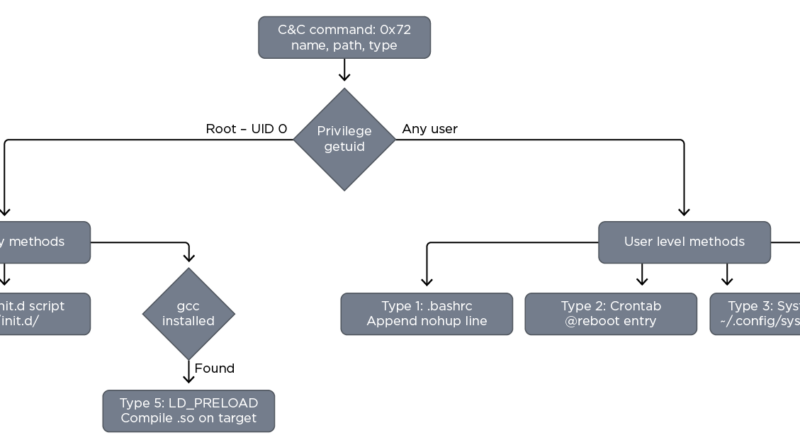

A fertőzés után a QLNX a célrendszeren dinamikusan állítja elő komponenseit. A loader gcc segítségével lefordítja a rootkit és PAM-alapú backdoor modulokat, majd azokat az /etc/ld.so.preload mechanizmuson keresztül injektálja, ami lehetővé teszi a glibc hívások elfogását és a rendszer szintű elrejtőzést. Ez a megközelítés különösen hatékony, mivel a jelenlét nem egyetlen fájlhoz kötődik, hanem a rendszer futásidejébe épül be.

A PAM hook modul képes az autentikáció során bevitt jelszavakat plaintext formában elfogni, miközben egy beépített master password mechanizmust is tartalmaz, amely alternatív hozzáférést biztosít a támadó számára. A megszerzett credentialeket lokálisan, rejtett fájlokban tárolja, majd később exfiltrálja.

A malware elsődleges célpontjai fejlesztői és DevOps környezetek. A QLNX szisztematikusan gyűjt hitelesítési adatokat és konfigurációkat olyan forrásokból, mint .npmrc, .pypirc, .git-credentials, SSH kulcsok, valamint AWS, Kubernetes, Docker és Terraform konfigurációk. Ezek birtokában a támadó képes csomagregiszterek manipulálására, CI/CD pipeline-ok módosítására és felhő erőforrásokhoz való hozzáférésre, ami közvetlen supply chain kompromittációt tesz lehetővé.

A QLNX nem hagyományos központi C2 modellt használ, hanem peer-to-peer mesh hálózatot épít a fertőzött gépek között. Ez növeli az ellenállóképességet, mivel a vezérlés nem egyetlen infrastruktúrához kötődik, így a felszámolás nehezebb.

A működés egészét tekintve a QLNX nem egyszerű backdoor, hanem egy olyan, Linuxra optimalizált RAT, amely a rendszer mély rétegeiben biztosít perzisztenciát, miközben kifejezetten a fejlesztési lánc bizalmi pontjait célozza. A támadási modell lényege, hogy egyetlen kompromittált fejlesztői környezeten keresztül széles körű, downstream fertőzésekhez vezető hozzáférés szerezhető meg.