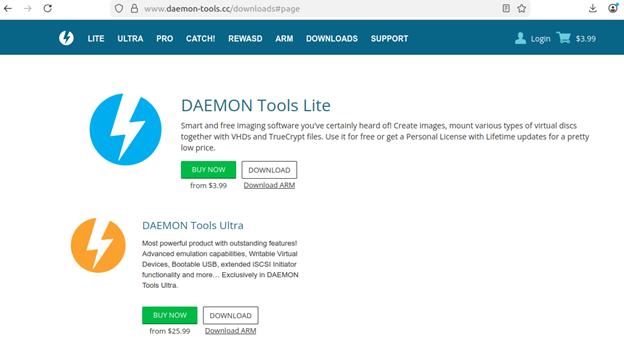

DAEMON Tools szoftver fertőzés

A Kaspersky Securelist elemzése szerint a Daemon Tools eset egy klasszikus ellátási lánc kompromittáció, ahol a támadók a legitim szoftverterjesztési folyamatot fertőzték meg.

A támadás során a Daemon Tools hivatalos telepítőcsomagjai kerültek kompromittálásra, és a legitim alkalmazással együtt egy rejtett backdoor komponens is települt a rendszerekre. A fertőzött állományok ráadásul a gyártó digitális aláírásával voltak ellátva, ami jelentősen növelte a bizalmi szintet és megnehezítette a detekciót.

A backdoor funkcionalitása lehetővé tette a támadók számára a távoli parancsvégrehajtást és a rendszer feletti kontroll megszerzését, így a fertőzés nem pusztán jelenlétet, hanem aktív hozzáférést biztosított.

A kampány különösen veszélyes eleme, hogy nem exploiton alapult, hanem a felhasználók által megbízhatónak tekintett telepítési folyamatot használta ki. A fertőzés teljesen legitim műveletként jelent meg, miközben a háttérben egy rejtett implant települt, amely később további műveletek alapját képezhette. A támadók nem közvetlenül a célrendszert törik fel, hanem a szoftverterjesztési bizalmi láncot kompromittálják, így a malware hiteles forrásból származó alkalmazásként jut el a felhasználókhoz.