Lazarus Group Git hookban

Az OpenSourceMalware kutatása szerint az észak-koreai Lazarus Contagious Interview operátorok új technikára váltottak, és a második fázisú malware-loadert már nem VS Code taskokban vagy npm lifecycle scriptekben, hanem Git hookokban rejtik el. A cél továbbra is fejlesztők kompromittálása hamis állásinterjúk és coding assessment projektek segítségével.

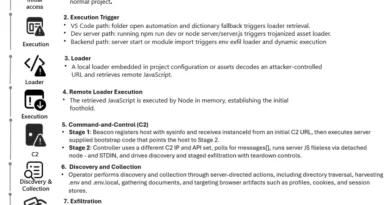

Az Észak-Koreai Lazarus Group a támadási lánc során az áldozat egy legitimnek tűnő Git repositoryt klónoz. A repository tartalmaz egy .githooks/pre-commitscriptet, amely automatikusan lefut commit előtt. A hook platformfüggő módon azonosítja az operációs rendszert, majd távoli infrastruktúráról tölt le és futtat payloadot. A loader tipikusan curl | sh vagy Windows alatt cmd.exe alapú végrehajtást használ, és a precommit.vercel.app infrastruktúráról tölti le a következő komponenseket.

A letöltött payloadok között szerepel az InvisibleFerret és a BeaverTail. Ezek credential harvestinget, kriptotárca-adatlopást és további hozzáférés kialakítását végzik, különösen fejlesztői környezetekben. A malware-ek célzottan keresnek SSH kulcsokat, böngésző tokeneket, CI/CD credentialeket és kriptovaluta wallet adatokat.

A Git hookok a normál fejlesztői workflow részei, ezért a végrehajtás legitim műveletnek tűnik. A malware nem igényel exploitot vagy klasszikus persistence mechanizmust; a fertőzés a fejlesztő saját commit folyamata során aktiválódik. Ez különösen veszélyes ellátási lánc szempontból, mert egy kompromittált fejlesztői repository downstream projektekre és szervezeti környezetekre is továbbterjedhet.

A Lazarus operátorok korábban VS Code tasks.json, obfuszkált JavaScript payloadok, npm csomagok és hamis fontfájlok segítségével terjesztettek malware-t, azonban a Git hookokra való átállás azt mutatja, hogy a támadók egyre mélyebben integrálódnak a fejlesztői workflow-kba.