Git-repo-k fertőzés láncban

A Microsoft Security Blog elemzése egy új, fejlesztőket célzó, koordinált támadási kampányt tár fel, amelyben a támadók rosszindulatú Next.js kódtárakat álcáznak hivatalos, legitim projekteknek és technikai feladatoknak, hogy berángassák a szoftverfejlesztőket a fertőzés láncolatába. A kampány lényege, hogy a célzott fejlesztők letöltik és futtatják saját rendszereiken, ami kiterjedt rosszindulatú műveletek sorát indítja el.

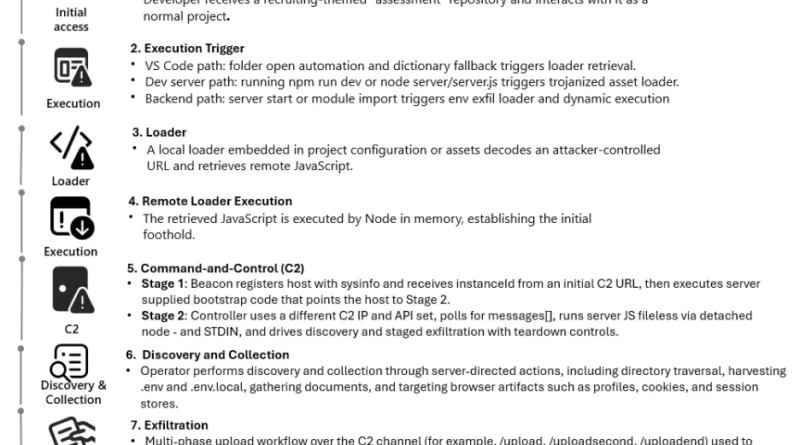

Technikailag a megtévesztő repositoryk Next.js alapú JavaScript-alkalmazásként vannak felépítve, és tartalmaznak olyan trigger-mechanizmusokat, amelyek a fejlesztői munkafolyamatokban automatikusan kód végrehajtására késztetik a gépet. Ezek a triggerek különböző fájlokba és beállításokba vannak beágyazva, így amikor a fejlesztő standard fejlesztői környezetben dolgozik, az onnan letöltött rosszindulatú JavaScript kódok letöltik és memóriában futtatják a hátsóajtó-páneurópai fájlokat külső szerverekről.

Miután a támadó C2 kód elkezd futni, az gyakorlatilag teljes távoli hozzáférést biztosít a fejlesztő gépére, beleértve a érzékeny adatokat, hitelesítési kulcsokat, API tokeneket és forráskódot is, mivel a hátsóajtó egy C2-szerverrel kommunikálva várja a további utasításokat. Ez olyan helyzethez vezethet, ahol nemcsak az egyes fejlesztők rendszerei kompromittálódnak, hanem az egész fejlesztési és CI/CD környezet is rosszindulatú kódexfiltráció és további terjeszkedés célpontjává válik.

A Microsoft Defender kutatói szerint ez nem egy elszigetelt eset, hanem egy koordinált, iparági trend, amely kihasználja a munka- és fejlesztői interjúk témájú csalik népszerűségét, hogy a támadók átlagos fejlesztői workflow-kon keresztül juttassák be a kártékony kódot a GitHub, Bitbucket vagy más repository-szolgáltatókra feltöltött látszólag ártalmatlan kódrészek formájában.