A Swedish minor has been arrested in Sweden on 23 January for his alleged involvement in a shooting outside a

Blogs from all around the World

Recent blog posts

Wanted Polish sex offender arrested in France following EU Most Wanted tip

A Polish fugitive wanted for a serious sexual offence has been arrested in France following an appeal published on the

Large migrant smuggling operation in Bulgaria leads to 16 arrests

A Bulgarian-led investigation, carried out in close cooperation with the Hellenic Police and supported by Europol, has led to the

Europol report: evolving tactics in maritime cocaine trafficking operations

A new Europol report published today provides a comprehensive analysis of the evolving tactics employed by criminal networks to traffic

Operational Taskforce GRIMM: 193 arrests in 6 months tackling violence-as-a-service networks

Launched in April 2025, the taskforce has been focused on combating the emerging trend of VaaS, where criminals outsource violent

EU Most Wanted website revamped with new fugitives added

A key recent addition to the website is the new email alerts feature, allowing users to sign up for notifications

Latest

Senate passes budget with two more weeks of Homeland Security funding

The Senate voted on Friday evening to pass the federal budget, funding everything except for one entity: the Department of

Europol-supported operation takes down key figures of ‘Balkan Cartel’ in Germany

The coordinated operation targeted several High Value Targets (HVTs) residing in Germany, who are believed to be key figures within

Firm stand against migrant smuggling: global alliance convened in Brussels

On 10 December 2025, Europol participated in the second International Conference of the Global Alliance to Counter Migrant Smuggling, hosted

Law enforcement challenges major cocaine supply chains into Europe

Law enforcement authorities across Europe and South America continue to put sustained pressure on the criminal networks responsible for moving

34 arrests in Spain during action against the ‘Black Axe’ criminal organisation

The criminal network is known for its involvement in a wide range of criminal activities, including cyber-enabled fraud, drug trafficking,

OTF GRIMM: Swedish organiser of serious violence arrested in Iraq

A High-Value Target under Europol-supported Operational Taskforce GRIMM was arrested in Iraq following long-term cooperation between the Swedish Police Authority

Europol signs Working Arrangement with the Argentine Republic

In December, the Ministry of National Security of the Argentine Republic and the European Union Agency for Law Enforcement Cooperation

24 industrial-scale labs dismantled in the largest-ever operation against synthetic drugs

A large-scale law enforcement action, conducted within the Europol-coordinated operation Fabryka, led to the dismantling of a criminal network operating

Joint report outlines practical approach to prioritising post-quantum cryptography migration in financial services

A new joint report published by Europol and its partners provides financial institutions with a structured, risk-based approach to preparing

Joint report outlines practical approach to prioritising post-quantum cryptography migration in financial services

A new joint report published by Europol and its partners provides financial institutions with a structured, risk-based approach to preparing

24 industrial-scale labs dismantled in the largest-ever operation against synthetic drugs

A large-scale law enforcement action, conducted within the Europol-coordinated operation Fabryka, led to the dismantling of a criminal network operating

Europol signs Working Arrangement with the Argentine Republic

In December, the Ministry of National Security of the Argentine Republic and the European Union Agency for Law Enforcement Cooperation

OTF GRIMM: Swedish organiser of serious violence arrested in Iraq

A High-Value Target under Europol-supported Operational Taskforce GRIMM was arrested in Iraq following long-term cooperation between the Swedish Police Authority

34 arrests in Spain during action against the ‘Black Axe’ criminal organisation

The criminal network is known for its involvement in a wide range of criminal activities, including cyber-enabled fraud, drug trafficking,

New report explores use of robotics and unmanned systems in the fight against crime

Europol has today published The Unmanned Future(s): The Impact of Robotics and Unmanned Systems on Law Enforcement. The report, produced

EU Agencies shape future cooperation and mark 25 years of the Fundamental Rights Charter

Europol Deputy Executive Director for Governance, Jurgen Ebner, joined the Heads of EU Justice and Home Affairs Agencies in Vienna

A rapidly evolving criminal ecosystem: the escalating exploitation of vulnerable individuals

Migrant smugglers and human traffickers are exploiting today’s geopolitical instability and economic pressures with unprecedented agility. Their business models continue

International takedown of cryptocurrency fraud network laundering over EUR 700 million

The final actions in a sweeping international operation have successfully dismantled a large-scale cryptocurrency fraud and money laundering network that

Coordinated strike hits violent criminal network behind large-scale illegal gambling and money laundering in Sweden

A coordinated law enforcement operation carried out in Sweden and Spain between 28 and 29 November targeted a violent criminal

Europol-supported operation takes down key figures of ‘Balkan Cartel’ in Germany

The coordinated operation targeted several High Value Targets (HVTs) residing in Germany, who are believed to be key figures within

EU Most Wanted website revamped with new fugitives added

A key recent addition to the website is the new email alerts feature, allowing users to sign up for notifications

Operational Taskforce GRIMM: 193 arrests in 6 months tackling violence-as-a-service networks

Launched in April 2025, the taskforce has been focused on combating the emerging trend of VaaS, where criminals outsource violent

Law enforcement challenges major cocaine supply chains into Europe

Law enforcement authorities across Europe and South America continue to put sustained pressure on the criminal networks responsible for moving

Firm stand against migrant smuggling: global alliance convened in Brussels

On 10 December 2025, Europol participated in the second International Conference of the Global Alliance to Counter Migrant Smuggling, hosted

Tíz éves a kiberhónap: #ThinkB4UClick!

Az Európai Unió Kiberbiztonsági ügynöksége (az ENISA) 2011-ben kezdett el foglalkozni azzal a gondolattal, hogy egy szervezett kampány keretei között olyan

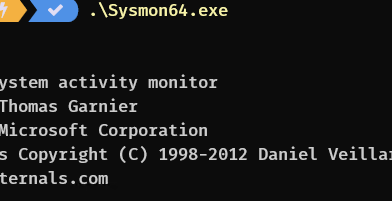

Sysmon file zárolás

A Sysmon új verziója számos új funkcióval bővült, többek között a file zárolás lehetőségével. Az új funkció lehetővé teszi futtatható

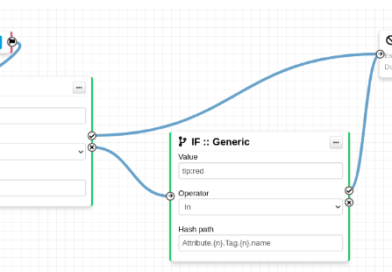

Számos új fukcióval bővült a MISP

A MISP (Malware Information Sharing Platform) új korrelációs motorral, új munkafolyamatokkal bővült a mostani kiadásában. FORRÁS

JSON minden logot

Ha szeretszt Elasticsearch-el dolgozni és szereted, ha a logjaid egységes neveket alkalmaznak, egységes típusokat az a jó megoldás számodra. FORRÁS

Majnuska: a Coblat Strike kínai kistestvére

Cisco Talos nemrég felfedezett egy új támadó keretrendszert amelyet ‘Manjusaka’-nak neveznek.A kutatás egy rosszindulatú Word dokumentum elemzésével kezdődött, amiben egy

Virustotal kutatás a rosszindulatú kódok által használt megtévesztési formákról

A jelentés fókusza a megtévesztési formákra fókuszál, így biztosítva tisztább összképet arról, hogy a rosszindulatú kódok fejlesztői milyen formában igyekeznek

Új malware a SolarWinds támadóitól

A SolarWinds supply chain támadás mögött álló csoport tovább fejlesztette eszközeinek arzenálját egy új eszközzel, amelyet már 2019 óta észrevétlenül

Protonmail megosztja a felhasználók IP címeit?

A ProtonMail kritikák célpontjává vált, amikor egy, Franciaországból az EUROPOLON keresztül érkező jogsegély kérés alapján megosztotta egy aktivista IP címét

Fegyverrendszerek sebezhetősége

Az alábbi idézettel kezdi bejegyzését Bruce Schneier a blogján: “Ha úgy gondolod, hogy a rendszereid az elvártaknak megfelelően fognak működni egy háború során, akkor csak hülyét csinálsz magadból”

A 21. századi konfliktusok a kiber műveleteket is magukban hordozzák. Fegyver- és logisztikai rendszerek is célpontok lesznek, így karabélyok, pisztolyok drónok vagy kórházak nem fognak működni, vagy az utánpótlás nem érkezik meg időben.

Az elmúlt évtizedben számos ország építette fel a kiber parancsnokságát, fogadott el kiber doktrínát. De a beszélgetésnek nem szabad csak a támadási képességre koncentrálnia. Ha úgy vásárolunk új fegyvereket felszereléseket és építünk ki új képességeket, hogy azokat nem tudjuk megvédeni, az olyan mintha megvennénk a legjobb puskát majd azt egy őrizetlen lezáratlan szekrénybe tennénk.