Felhőszolgáltatások biztonsága

A Paloalto Unit42 csapata a felhőszolgáltatások biztonságát vizsgálta egy honeypot hálózat segítségével. 2021 júliusa és 2021 augusztusa között négy különböző típusú (RDP, SSH, SMB és Postgres) protokollt használó, összesen 320 csali szervert helyeztek el Észak-Amerikában , Ázsia-csendes-óceáni térségben és Európában, hogy az adatok a földrajzi elhelyezkedés, időpont, gyakoriság és eredet szerint is elemezhessék. A négy típusú alkalmazás, az SSH, a Samba, a Postgres és az RDP azonos arányban került telepítése. Néhány fiók szándékosan gyenge hitelesítési adatokkal került konfigurálásra (például: admin:admin , guest:guest , administrator:password). Ezeken a fiokokon korlátozott hozzáférést állítottak be. A honeypotok beállítása szerint, ha kompromitálódik – azaz sikeres támadás éri – a rendszert, akkor újraindul és újratelepíti magát.

Az eredmény megdöbbentő, a honeypotok 80%-át 24 órán belül, míg az 100%-át egy héten belül támadás érte.

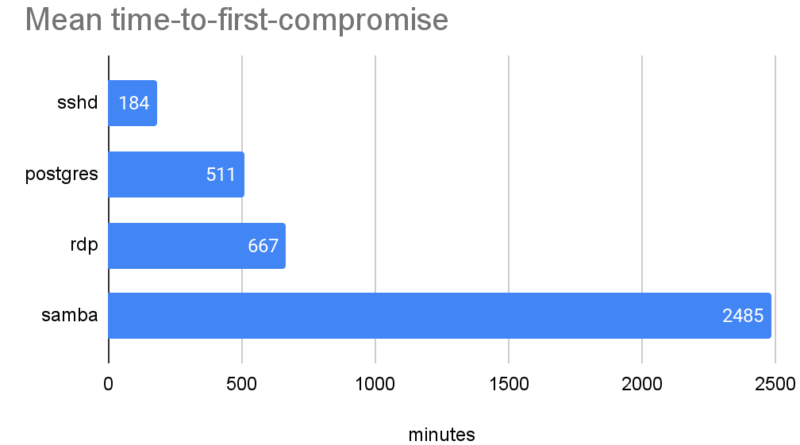

A főbb eredmények:

- Az SSH volt a leginkább támadott alkalmazás. A támadók és a kompromittáló események száma jóval magasabb volt, mint a másik három alkalmazás esetében.

- A legtöbbet támadott SSH honeypot egyetlen nap alatt 169 alkalommal került veszélybe.

- Átlagosan naponta 26 alkalommal került támadtak meg minden SSH honeypotot.

- Egy szereplő 30 másodpercen belül kompromittálta a Postgres honeypotok 96%-át.

- A támadó IP-címek 85%-át csak egyetlen napon használták. Ez a szám azt jelzi, hogy az IP-alapú (Layer 3) tűzfalak nem hatékonyak, mivel a támadók ritkán használják ugyanazokat az IP-címeket támadások indításához. Azaz a ma létrehozott rosszindulatú IP-címek listája holnap valószínűleg elavulttá válik.

A sebezhetőségek kihasználását általában napokban vagy hónapokban mérik. Az a tény, hogy a támadók percek alatt megtalálták és feltörhetik a honeypotokat megdöbbentő tény. A kutatás jól bemutatja a rosszul konfigurált, alapbeállítású felhőszolgáltatások kockázatát.

A kutatás sok egyéb érdekes adattal is szolgál, így a tűzfalak hatékonysága és a régiók kitettsége, a támadások forrása is feldolgozásra került.