Kihasznált Microsoft Exchange szerverek

A TrendMicro kutatói azonosítottak egy eljárást, amivel feltört Microsoft Exchange szervereket használnak fel – rosszindulatú tartalommal ellátott – levelek továbbítására. Ezzel kihasználják a felhasználókat, akik megbíznak az levelek küldőiben.

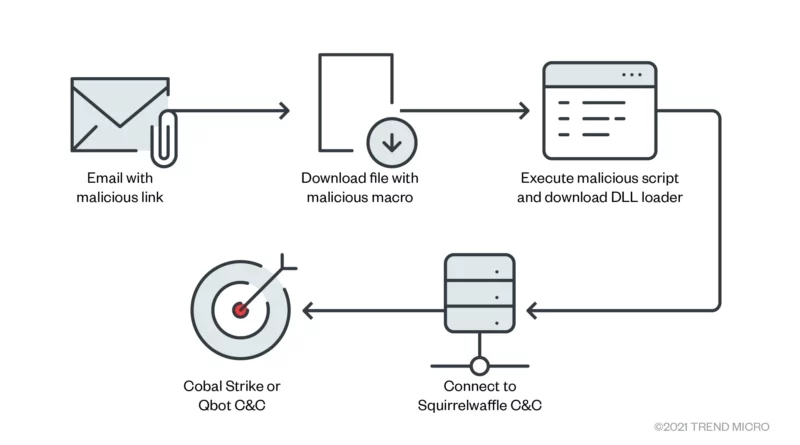

A támadás során a Microsoft Exchange kiszolgálókat a ProxyShell és a ProxyLogon sérülékenységek kihasználásával érik el, hogy aztán az arról – a levelezőrendszerben talált címekre – küldött levelekkel rosszindulatú tartalomra mutató linkeket küldjenek el a felhasználóknak. A levelek fejléce valós címekből származik, így a biztonságtudatos felhasználó, aki gyanúsnak tartja a levelet és ellenőrizni a feladót se találjon hibát. Így a leggyakrabban, mivel egy korábbi levélre válaszolnak a támadók, a levelek a belső hálózatból származnak, és a belső védelmi rendszer sem talál technikai problémát a levélben, bizalommal nyitják meg a címzettek a levelekben kapott linkeket.

A linkek viszont olyan Excel fájlokhoz vezet, amiben a Qbot, Cobalt Strike, SquirrelWaffle káros tartalom található.

A Microsoft a ProxyLogon sérülékenységet márciusban javította, a ProxyShell sérülékenységre pedig áprilisban és májusban adott ki path-et. A TrendMicro kutatói azt javasolják, hogy a Microsoft Exchange üzemeltetői telepítsék a frissítéseket, ha még nem tették meg és tartsák naprakészen a rendszereiket.

Pingback: Ikea – belső adathalász támadás – Yet Another News Aggregator Channel