Az APT-C-23 Izraelt támadja

Az APT-C-23 csoport (AridViper, Desert Falcon), melyet egyes kutatók a Hamászhoz kötnek, újabb kifinomult támadásával prominens izraeli vezetőket támad.

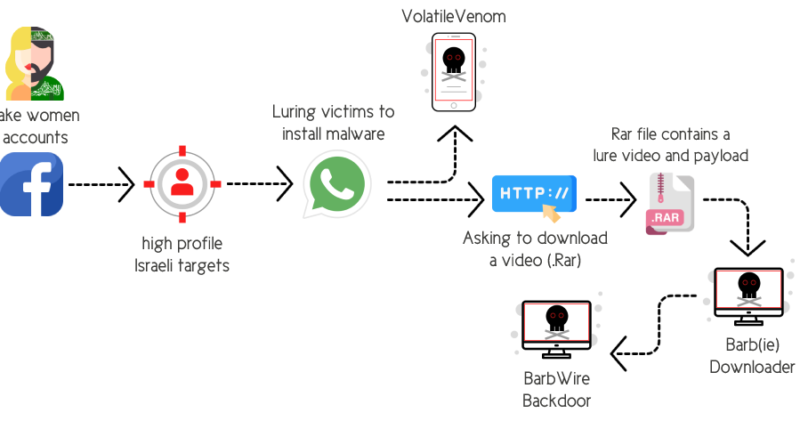

A támadás kiinduló eleme egy hamis Facebook profil, mely első ránézésre egy vonzó nőhöz tartozik (a profil lopott, vagy AI által generált képekkel operál), aki – a hihetőség kedvéért folyamatos interakcióban van más személyekkel és aktívan követi az ismert izraeli napilapok, politikusok, nagyobb szervezetek Facebook oldalait is. Ezen profilok első ránézésre egyedinek tűnnek, mivel a támadók nagy hangsúlyt fektettek az előkészítésre.

Az idő előrehaladtával a profilok segítségével a támadók kapcsolatot „ismeretséget” építettek ki magas rangú izraeli vezetőkkel a honvédelem, rendvédelem, vagy a kormány köreiből.

Miután sikeresen alakítottak ki kapcsolatot a célszeméllyel, megpróbálják átterelni a beszélgetést a WhatsApp alkalmazásra – így megszerezve az áldozat telefonszámát. Idővel a társalgás szexuális töltetet kap, és a támadók ismét javasolják, hogy váltásnak platformot – a magasabb biztonság érdekében. Az áldozat letölti a „VolatileVenom Malware-t”, mely az állítólagos biztonságos üzenetküldő alkalmazás, illetve a „Barb(ie) Downloader-t”, mely egy szexuális tartalmú videónak tűnik, valójában a BarbWire Backdoor payloadot tartalmazza.

A payload letöltését követően a támadók immár szinte teljes hozzáféréssel rendelkeznek az áldozat készülékéhez, lehetővé téve többek közt:

- adattitkosítás,

- billentyűzetfigyelés,

- képernyő mentés,

- hang rögzítése,

- további malware letöltése.

Az elemzők értékelése szerint fent vázolt támadás „közepes-magas bizonyossággal” a palesztin Hamászhoz köthető.

(forrás)