DeedRAT backdoor

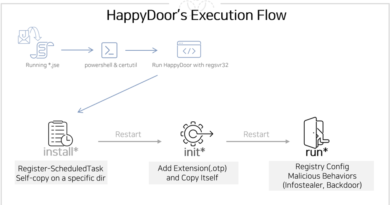

A LAB52 jelentése szerint egy kifinomult phishing kampány során a DeedRAT backdoor új verziója került bevetésre, amelyet különböző kínai APT csoportozódások állíthatnak elő és terjesztenek. A malware-t rugalmas, moduláris felépítése különbözteti meg, szenzitív információk gyűjtése mellett tetszőleges más payloadok is letölthetők, ami komoly multifunkciós kémkedési képességet sejtet.

A DeedRAT mély technikai gyökerei a ShadowPad elődjéhez nyúlnak vissza. Az ITOCHU kutatói észrevették, hogy az új variáns – BloodAlchemy – kódban és viselkedésében is szoros kapcsolatot mutat. Ez arra utal, hogy a fenyegetési szereplők nemcsak továbbhasznosítják a korábbi eszközöket, de folyamatosan fejlesztik és adaptálják őket az aktuális igények szerint.

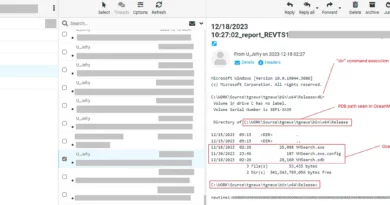

A DeedRAT nem csupán egy targetált eszköz, hanem valós felhőalapú elosztású kampány részévé vált, amely logging és C2 támogatással rendelkezik, így megbízható platformot kínál több célpont egyidejű követésére.

Korábbi jelentések, például a Trend Micro Earth Estries elemzése is említi a DeedRAT (más néven SNAPPYBEE) használatát telecom és közigazgatási célpontok ellen, megerősítve a szakosodott APT-k közötti eszköz-megosztás gyakorlatát.