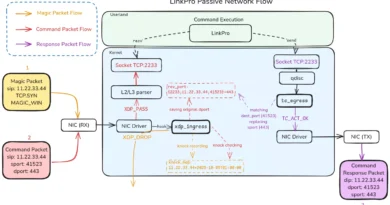

Chrysalis backdoor

A Rapid7 elemzése egy, a Lotus Blossom csoport által használt Chrysalis backdoort mutatja be, amely egy kompromittált szoftverterjesztési csatornán keresztül jutott el a célpontokhoz. A támadók egy legitim frissítési mechanizmust használtak fel arra, hogy a fertőzés első pillantásra megbízhatónak tűnjön, miközben a háttérben egy teljes értékű vezérlőkomponens települt a rendszerre.

A Chrysalis kampány fő érdekessége, hogy a Lotus Blossom több klasszikus technikát, mint a DLL sideloading, rejtett telepítés és felszíni legitimitás, kombinál egyedi, obfuszkált kódbetöltéssel és hash-alapú API-feloldással, ami komoly kihívást jelent a hagyományos észlelési eszközök számára. A kutatók ezért külön listát is közzétettek az indikátorokról és IOC-kről, amelyek alapján a védelmi szakemberek azonosíthatják a fertőzött gépeket és a kapcsolódó infrastruktúrát.

A Chrysalis egy összetett, moduláris backdoor, amely képes további kártékony kódok betöltésére, fájlműveletek végrehajtására, rendszerinformációk gyűjtésére és parancsok futtatására egy távoli vezérlőszerver utasításai alapján.