Vive La Vulnérabilité

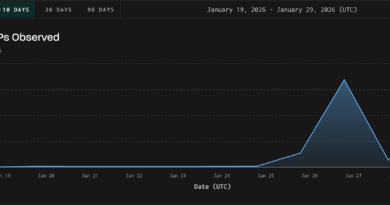

A GreyNoise Intelligence elemzés ismerteti, hogyan figyeltek meg nagy volumenű, automatizált webhook feltérképezést célzó forgalmat egy franciaországi Kubernetes-klaszterből 2026 január vége és február eleje között. A tevékenység során több mint 33 000 HTTP-kérést küldtek világszerte olyan végpontokra, amelyek tipikusan webhook-feldolgozási és fájlfeltöltési funkciókat szolgálnak ki, különösen az n8n automatizációs platform sebezhetősége (CVE-2026-21858) felé irányulva, amely ismert path-traversal hibát tartalmaz és potenciálisan lehetővé teszi a fájlokhoz való illetéktelen hozzáférést.

A vizsgálat adatai szerint a lekérdezések többsége POST metódussal érkezett tipikus webhook-útvonalakra, és a forgalom szinte kizárólag egyetlen francia ASN alatt működő /24-es alhálózatból származott, ami arra utal, hogy nem véletlenszerű botnet-forgatásról, hanem konténereszközökkel menedzselt, Kubernetes-alapú infrastruktúrát használó, célzott eszközről volt szó.

Az elemzés külön kiemeli, hogy a kubelet API-k és egy Envoy szolgáltatás mesh jelenléte a forrásoldali infrastruktúrán azt mutatja, hogy nem egyszerű VPS-alapú szkennelésről van szó, hanem jobban szervezett, skálázható konténerplatformról, amely gyorsan és olcsón indíthat nagy számú szkennelési folyamatot.

A célpontok között olyan útvonalak szerepeltek, amelyek fájlok feltöltésére, dokumentumok kezelésére vagy adminisztratív import funkciókra utalnak, ezek tipikusan azok az interfészek, amelyeknél a hibás bemeneti kezelés vagy path-traversal sebezhetőségek kihasználhatók. A forgalom elemzése azt is jelezte, hogy egy speciális n8n-scanner/1.0user-agentet használtak a n8n-specifikus próbálkozásokhoz.