Ivanti hozzáférések keresése

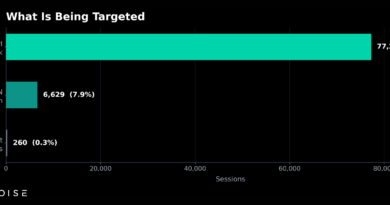

A GreyNoise Labs vizsgálata feltárja, hogy 2026 elején nagyszámú külső szereplő, nemcsak bűnözők, hanem potenciálisan állami vagy finoman szervezett csoportok is, aktívan szkenneli az Ivanti Connect Secure elérhető szervereket az interneten. Az Ivanti ICS széles körben használt VPN- és távoli hozzáférési megoldás, különösen vállalati és kritikus infrastruktúra környezetekben, ezért magas értékű célpont a kibertámadók számára.

A GreyNoise adatai azt mutatják, hogy ezek a szkennelések nem véletlenszerűek vagy passzívak, hanem céltudatosak, folyamatosak és globálisak, és arra irányulnak, hogy azonosítsák az ICS-szerverek sebezhetőségeit vagy hibás konfigurációit, amelyek távoli kódfuttatásra, hitelesítés-kikerülésre vagy más exploitokra adhatnak lehetőséget.

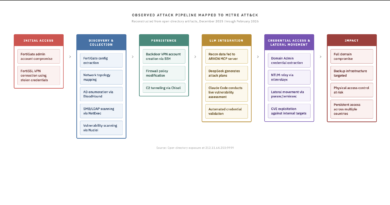

A megfigyelt forgalomban mind szabályos szkennelő eszközök, mind automata támadó botok és exploit scanner motorok szerepeltek, amelyek arra törekednek, hogy kihasználható hibákat találjanak a VPN-szolgáltatásokban. A scan-motoroknak a jelenléte azt jelzi, hogy a támadók széles körben és folyamatosan figyelik a távoli elérésre szolgáló infrastruktúrát, amely potenciálisan belső hálózatokhoz és érzékeny adatokhoz vezethet, ha sikerül exploitedniük azokat.

A VPN- és távoli hozzáférés szolgáltatások a távoli munkavégzés és vállalati összeköttetés kulcsfontosságú elemei, és a szkennelési minták azt mutatják, hogy a fenyegető szereplők folyamatosan figyelik a konfigurációs hibákat, elavult verziókat és gyenge hitelesítési beállításokat azonosítani. A GreyNoise ezért hangsúlyozza, hogy az üzemeltetők számára kritikus a legfrissebb patch-ek és biztonsági beállítások alkalmazása, valamint a fenyegetési intelligencia és aktív monitoring integrálása a VPN-rendszerek védelmébe.