Brew Hijack

A Koi Security arra hívja fel a figyelmet, hogy a Homebrew csomagkezelő core tap rendszerében még 2026-ban is vannak olyan csomagok, amelyek telepítése során semmiféle titkosított kommunikáció és integritás-ellenőrzés nincs biztosítva. Ez azt jelenti, hogy amikor egy fejlesztő vagy rendszer egy brew install –cask parancsot futtat egy ilyen csomagra, a Homebrew nyílt HTTP-n keresztül tölti le a telepítőt anélkül, hogy bármilyen hitelesítést végezne, így egy man-in-the-middle támadó láncszem akár rosszindulatú kódot helyezhet el a letöltött fájl helyén. A szerzők ezt a gyakorlatot Brew Hijacknek nevezik, mert a folyamat gyenge pontját kihasználva gyakorlatilag bárki kicserélheti a letöltött telepítőt malware-re még megbízható forrásnak vélt Homebrew-instaláció esetén is.

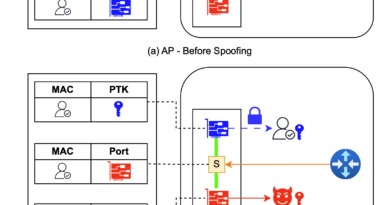

A kutatás során valós körülmények között meg is valósítottak egy ilyen támadást, ahol egy cask telepítése közben egy man-in-the-middle (MITM) pozícióból felülírt .dmg fájl rosszindulatú tartalomként került a rendszerre, és a Homebrew probléma nélkül telepítette azt a /Applications könyvtárba, figyelmeztetés vagy integritás-ellenőrzés nélkül. Ez a sebezhetőség nem csupán elméleti probléma, a problás Caskok a Homebrew core hivatalos tárolójában találhatók, ahol olyan jól ismert csomagok is vannak, mint a Chrome vagy Spotify, amelyeket milliók használnak mindennapi fejlesztési és üzemeltetési munkájuk során.

A Koi Security előzetesen felelős módon közölte a problémát a Homebrew karbantartóival, akik ezt követően vagy átállították az érintett csomagok letöltését HTTPS-re, vagy deaktiválták azokat, ha a biztonságos szállítás nem volt lehetséges. A blog bejegyzés célja, hogy felhívja a közösség és a fejlesztők figyelmét arra, hogy még a széles körben elfogadott, megbízhatónak tartott eszközök esetén is lehetnek ellátási lánc-sérülékenységek, és hogy a letöltött tartalmak biztonsági ellenőrzése kulcsfontosságú a telepítési folyamatban.