AirSnitch támadás

Egy kutatás szerint az AirSnitch támadás egy komplex Wi-Fi protokoll-szintű gyengeséget használ ki, amely nem pusztán egyszerű hibára épül, hanem a vezeték nélküli hálózatok rétegei közötti identitásszinkronizáció hiányosságait célozza meg. Az AirSnitch nem feltétlenül tör össze egy WPA2/WPA3-kal biztosított kapcsolatot úgy, mint egy klasszikus kripto-feltörés, hanem kifinomult módon megkerüli a Wi-Fi kliens-izolációs és titkosítási mechanizmusokat, így egy olyan támadást tesz lehetővé, amely során a hálózaton belüli rosszindulatú fél adatforgalmat láthat és módosíthat.

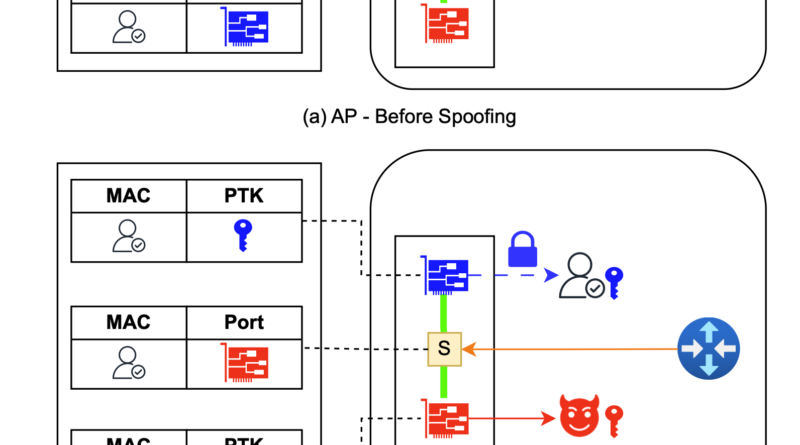

A kutatás mögött álló műszaki lényeg az, hogy a Wi-Fi protokoll nem szinkronizálja szigorúan a kliens identitását a különböző hálózati rétegek között, és ezen belül vannak olyan gyenge pontok a mai eszközökben, amelyek lehetővé teszik egy támadónak, hogy más résztvevők forgalmát figyelje vagy módosítsa, még akkor is, ha azok külön SSID-ken vagy VLAN-okon vannak jelen. A támadó azonosíthatja és megszemélyesítheti a kliens entitását, majd egy olyan MitM helyzetet hozhat létre, ahol más kliensek fel és lefelé irányuló adatforgalma is átláthatóvá és manipulálhatóvá válik számára.

Fontos kiemelni, hogy az AirSnitch támadás nem azzal jár, hogy valaki távolról, wardriving közben feltöri a WPA2/WPA3 titkosítást egy zárt hálózatra, hanem azt követeli meg, hogy a támadó már azonos Wi-Fi hálózatra legyen csatlakozva és a hálózati szegmens belső forgalmát kihasználja. A technika lényegét tekintve azzal ér véget, hogy a kliensek izolációját és a Wi-Fi kulcsok valamint hálózati identitások közti gyenge kötést használja, és így képes megszemélyesíteni más eszközöket vagy elfogni azok kommunikációját.