Operation Olalampo

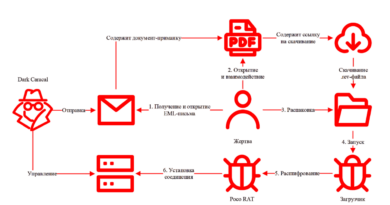

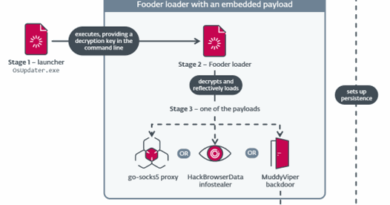

A Group-IB jelentése szerint a MuddyWater Iránhoz köthető APT csoport 2026 elején egy új Operation Olalampo nevű kiber-kampányt indított, elsősorban a Közel-Kelet és Észak-Afrika régiójában működő szervezetek és magánszemélyek ellen. A támadást spear-phishing levelekkel vezették be, amelyek Microsoft Office dokumentumokat tartalmaztak, ezekben makrók futtattak le rosszindulatú kódot, amely többféle, egyedi kártevőt telepített a rendszerre, beleértve a GhostFetch-et, HTTP_VIP-et, GhostBackDoor-t és egy Rust-alapú backdoor-t, a CHAR-t. Ezek a payloadok utólagos hozzáférést és távoli irányítást biztosítottak a támadóknak, miközben a Telegram-botot használták C2 csatornaként is, ami nehezíti a hagyományos hálózati detektálást.

A kutatásban a Group-IB külön kiemeli, hogy a kampány infrastruktúrája bizonyos elemekben átfedést mutat korábban, 2025 októberében azonosított MuddyWater-tevékenységekkel, ami arra utal, hogy a csoport folyamatosan fejleszti és újrahasznosítja eszközeit és infrastruktúráját. A Telegram-bot C2-vel való munkamenetek betekintést engedtek a post-exploitation fázisba, beleértve a végrehajtott parancsokat és a begyűjtött adatokat. A kampány többféle letöltő és háttér-backdoor komponens mellett feltételezett AI-segített fejlesztésre utaló jeleket is tartalmaz, ami arra utal, hogy az APT modernizálja taktikáját a hatékonyabb és rejtettebb működés érdekében.