GRIDTIDE backdoor leállítása

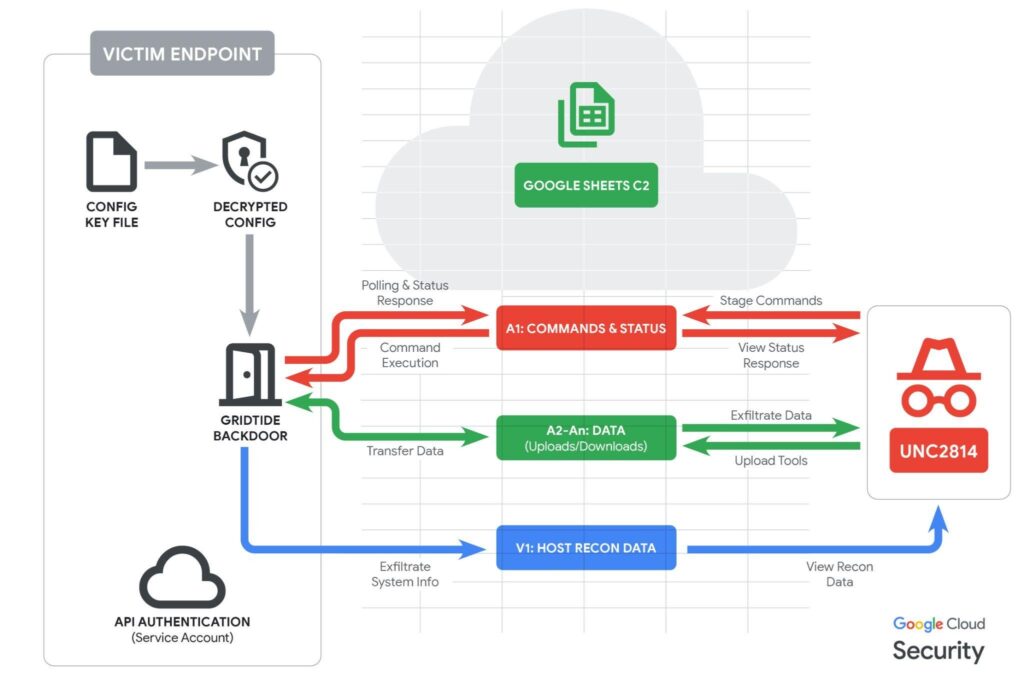

A Google Threat Intelligence Group, a Mandiant és ipari partnereik közösen megzavartak egy évtizedek óta működő globális kiber-kémkedési műveletet, amelyet egy UNC2814, Kínához köthető aktor végzett kormányzati és távközlési szervezetek ellen. A több kontinensre kiterjedő kampányt GRIDTIDE néven azonosították, amely egy új, saját fejlesztésű backdoor, ami egy meglepő technikát alkalmazott: a Google Sheets API-t mint rejtett parancsszerver-csatornát használta, így a kommunikációt legitim SaaS-forgalomnak álcázta, és nehezebben volt kimutatható.

A támadás legalább 42 országban érintett 53 szervezetet és további 20-at feltételeznek, amelyek többsége kormányzati vagy nagy távközlési szolgáltató volt. Az UNC2814-et már 2017 óta figyelik, és kampányai során a GRIDTIDE backdoor segítségével képes volt kétirányú kommunikációra shell-parancsok és fájlok küldésére az áldozati rendszerek és a C2-infrastruktúra között, miközben a Sheets-et rejtett adat-átviteli csatornaként használta.

A Google és partneri megszüntették a támadó által irányított Google Cloud-projektek futását, letiltották a GRIDTIDE C2-infrastruktúrát és a támadók Google-fiók-hozzáféréseit, közte a Google Sheets API-hoz való jogosultságot is, valamint nyilvánosságra hoztak indikátorokat, hogy a szervezetek könnyebben felismerhessék és reagálhassanak a hasonló fenyegetésekre.

A vizsgálat során előkerült, hogy az UNC2814 privilegizált hozzáférést szerzett szervereken, majd SSH-alatt laterális mozgást biztosított magának, élve a living-off-the-land eszközökkel, és egy systemd-szolgáltatást hozott létrea GRIDTIDE backdoor tartós futtatásához. Egyes megfertőzött rendszerek olyan személyazonosításra alkalmas adatokkal rendelkeztek, mint teljes nevek, telefonszámok, születési adatok vagy nemzeti azonosítók, ami összhangban van a kémkedési célú adathozzáféréssel és korábbi hasonló kampányok tapasztalata szerint akár SMS-ek, hívásadatok és törvényi lehallgatási mechanizmusok kompromittálásával is felérhet.