Agent Tesla többlépcsős kampány

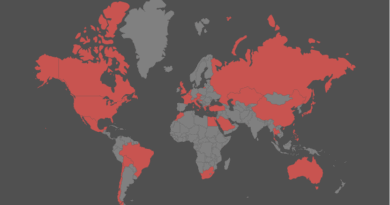

A Fortinet FortiGuard Labs egy összetett, többfázisú Agent Tesla kampányt mutat be, amely jól példázza, hogyan kombinálnak a fenyegetők klasszikus pszichológiai megtévesztést (social engineering), fejlett stealth-technikákat és memória-alapú végrehajtást annak érdekében, hogy elkerüljék a detektálást és érzékeny adatokat lopjanak el Windows rendszerekről.

Az Agent Tesla maga egy .NET-alapú RAT és információ-lopó malware, amely már évek óta aktív, és többféle kampányban használják különböző szociális manipulációs technikákkal megnyitott e-mail csatolmányokkal. Általában képes jelszavak, cookie-k, keyloggerek, screenshotok és további érzékeny adatokgyűjtésére, majd azokat C2-szerverre elküldeni.

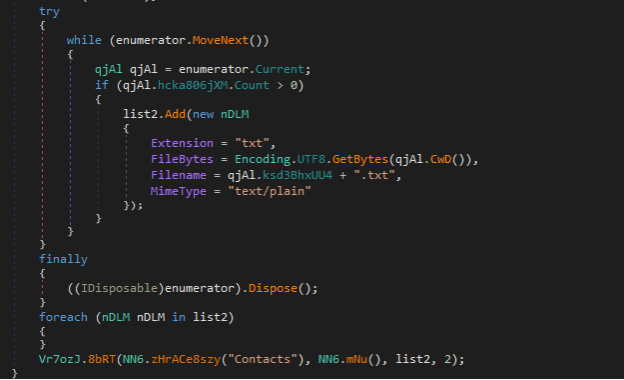

A Fortinet által elemzett incidens klasszikus phishing e-maillel indult, ahol a támadók üzleti témájú, új beszerzési megrendelés tárggyal csatolt RAR-fájlt küldtek, amely egy meghamisított JScript loader-t (.jse) tartalmazott. Amikor a felhasználó kicsomagolta és elindította, a loader egy külső szolgáltatásról letöltött PowerShell-szkriptet hozott, amely AES-titkosított módon dekódolta a következő payloadot a memóriában.

A harmadik fázisban a kampány process hollowing technikát használt egy legitim Windows folyamatot indítottak el felfüggesztett állapotban, majd kicserélték annak memóriáját a rosszindulatú Agent Tesla kódjára, így a malware a rendszer számára megbízhatónak tűnő folyamat alatt futott. Ez jelentősen nehezíti a biztonsági eszközök számára a detektálást, mivel nem hagy hagyományos fájlrendszer-nyomokat.

A telepített Agent Tesla vizsgálja, hogy virtualizált környezetben vagy sandbox-ban fut-e, illetve észleli-e a biztonsági szoftverekhez kapcsolódó DLL-eket, és csak akkor folytatja az adatgyűjtést, ha valódi gépen van. Ezután adatokat gyűjt és exfiltrál, például böngésző-hitelesítési adatokat, cookie-kat és hasonló érzékeny információkat, amelyeket SMTP-n keresztül továbbít a támadó szerverre.