Hydra Saiga

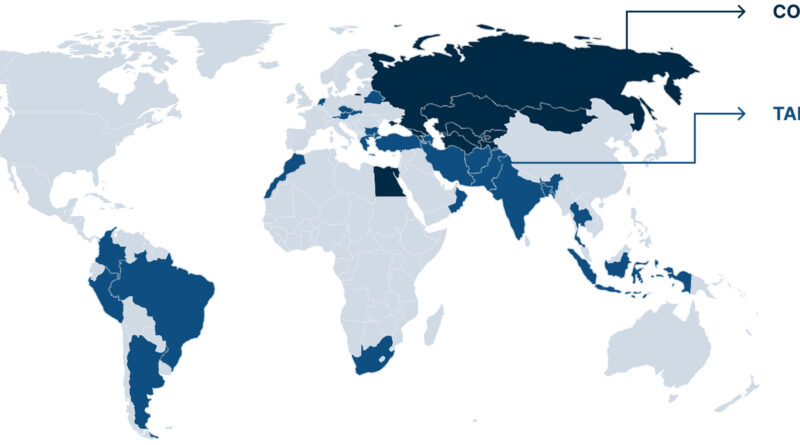

A VMRay elemzése egy korábban rejtett Hydra Saiga kémkedési kampányt ismertet, amely kritikus infrastruktúrák elleni hosszú távú infiltrációra összpontosított. A kutatás szerint ez a fenyegető szereplő, akit más elemzők Yorotrooper vagy ShadowSilk néven is azonosítottak, legalább 2021 óta aktív, és legalább 34 szervezetet kompromittált legalább nyolc országban, miközben további 200-nál is több célpontot feltérképezett világszerte, beleértve kormányzati, energia-, vízügyi, egészségügyi és jogi szektorokat.

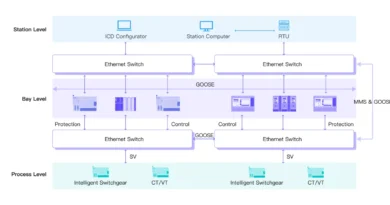

A kampány gyakran adathalász e-mailekkel, fertőzött archívumokkal vagy dokumentumokkal juttatják be a kezdeti kódot, amely egy PowerShell-alapú hátsóajtót telepít, majd a kommunikációt a Telegram Bot API-n keresztül vezérelt C2-csatornán keresztül bonyolítja, ami lehetővé teszi az operátorok számára a parancsok fogadását és érzékeny fájlok kicserélését anélkül, hogy klasszikus hálózati csatornák fennakadnának rajta.

A Hydra Saiga széleskörű felderítő tevékenységet folytat, beleértve internetre nyitott szolgáltatások és SCADA-végpontok vizsgálatát, valamint belépési kísérleteket gáz- és vízszolgáltató rendszerek ellen. A támadók különféle eszközöket és technikákat használnak, például nyílt forrású háttértámogatást, további steganográfia-kódokat, living-off-the-land parancsokat, és akár böngészőben tárolt jelszavak és cookie-k kihúzását célzó egyedi programokat is telepítenek.

AHydra Saiga kampány operatív mintázatai, például a UTC + 5-ös időzóna szerinti munkarend és a tevékenység csökkenése bizonyos közép-ázsiai nemzeti ünnepeken, erősen összhangban vannak Kazahsztánban jellemző időbeosztással, ami geopolitikai motivációra utal. Ez a célpont-választás is arra enged következtetni, hogy a kampány mögött állami érdekekből fakadó kiber-hírszerzés állhat.