A0Backdoor

A BlueVoyant jelentése szerint a A0Backdoor malware egy kifinomult pszichológiai megtévesztés alapú vállalati behatolási kampány részeként jelenik meg. A támadási lánc legitim vállalati kommunikációs és rendszertámogatási eszközöket használ ki, például a Microsoft Teams üzenetküldő platformot és a Windows Quick Assist távoli segítségnyújtási funkcióját. A kampány több elemében hasonlóságot mutat a Blitz Brigantine (Storm-1811) aktivitásával, amelyet korábban a Black Basta ransomware ökoszisztémához kapcsoltak.

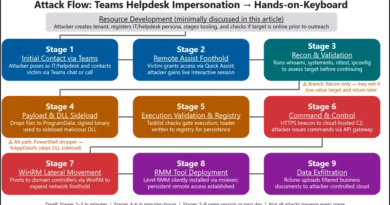

A támadási folyamat jellemzően egy úgynevezett email bombing technikával kezdődik. A támadók nagyszámú spam vagy értesítő e-mailt küldenek a célpontnak, ami zavaró és gyanús aktivitás benyomását kelti. Ezt követően a támadó IT-támogatási munkatársnak kiadva magát Microsoft Teamsen keresztül kapcsolatba lép a felhasználóval, és felajánlja a probléma megoldását. A felhasználót arra kérik, hogy engedélyezze a Quick Assist távoli hozzáférést, amely egy létező Windows-funkció, és gyakran használják valódi IT-támogatási helyzetekben is. Ha a felhasználó ezt jóváhagyja, a támadó közvetlen hozzáférést kap a munkaállomáshoz.

Miután a támadók belépnek a rendszerbe, saját fejlesztésű eszközkészletet telepítenek a perzisztencia fenntartására. A BlueVoyant elemzése szerint a kampány során digitálisan aláírt MSI telepítőcsomagokat használnak, amelyek legitim szoftverfrissítésnek vagy rendszerkomponensnek álcázzák magukat. Ezek a csomagok például Microsoft Teams vagy CrossDeviceService komponenseknek álcázott fájlokat tartalmaznak, amelyeket a felhasználói profil könyvtárába telepítenek. A malware egyik kulcseleme egy manipulált hostfxr.dll, amely DLL side-loading technikával fut, és egy titkosított payloadot tölt be a memóriába.

A loader több obfuszkációs és elemzés-ellenes technikát alkalmaz. A kód titkosított adatokat tárol a .data szekcióban, amelyeket futás közben dekódol, majd végrehajtható memóriába tölti be. A malware emellett nagyszámú CreateThread hívást használ és junk függvényhívásokat generál, amelyek célja a dinamikus elemzés és a debugolás megnehezítése.

A fertőzött rendszeren telepített A0Backdoor lehetővé teszi a támadók számára a tartós hozzáférést és a további műveletek végrehajtását. A parancs- és vezérlési kommunikáció egy rejtett infrastruktúrán keresztül történik, amely DNS-alapú mechanizmusokat és levelezési rekordokra épülő kommunikációt használ. Ez a megközelítés csökkenti a gyanús hálózati forgalom láthatóságát, mivel a kommunikáció legitim DNS-feloldási folyamatokhoz hasonló mintázatot mutathat.