Remcos RAT ClickFix technika

A LevelBlue SpiderLabs kutatói egy új kampányt elemeztek, amelyben a Remcos RAT a ClickFix pszichológiai megtévesztési technika és nemkívánatos alkalmazások – (PUA – Potentially Unwanted Applications) segítségével terjesztik. A kutatás szerint az utóbbi időben jelentősen nőtt a Remcos-fertőzések száma, és a támadók egyre gyakrabban használják a legitim szoftverekhez hasonló telepítőcsomagokat a detektálás elkerülésére.

A támadás alapja a ClickFix-jellegű pszichológiai megtévesztés (social engineering), amelyben a felhasználót egy látszólag problémamegoldó vagy rendszerjavító művelet végrehajtására veszik rá. A támadók gyakran olyan üzeneteket vagy weboldalakat használnak, amelyek technikai hibára, biztonsági ellenőrzésre vagy szükséges frissítésre hivatkoznak. A felhasználót arra kérik, hogy futtasson egy javító eszközt vagy telepítsen egy segédprogramot, amely valójában a fertőzési lánc első lépése. A malware gyakran a PUA vagy segédprogramok csomagjában rejtőzik, amelyek valósnak tűnő funkciókat ígérnek.

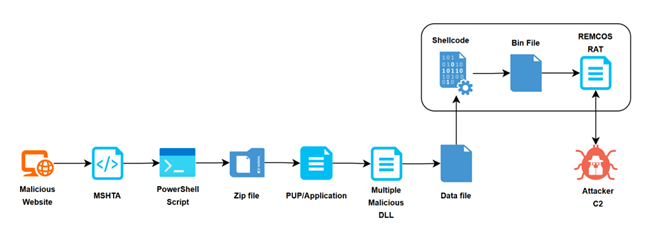

A fertőzési lánc technikai szempontból több lépcsőből áll. A támadók legitim szoftvercsomagokhoz tartozó könyvtárstruktúrákat használhatnak, majd a valódi komponensek közé rosszindulatú DLL-fájlokat helyeznek el. Amikor a program elindul, a rendszer a manipulált DLL-t tölti be, amely további kártevő-modulokat importál és végül telepíti a Remcos RAT végső payloadját. Ez a DLL-csere és többlépcsős betöltési technika segíti a támadókat abban, hogy a malware legitim szoftverkomponensként jelenjen meg a rendszerben.

A Remcos RAT egy kereskedelmi eredetű távoli hozzáférési eszköz, amelyet eredetileg rendszeradminisztrációs célokra fejlesztettek, de széles körben használják kiberbűnözői műveletekben. A fertőzött rendszeren teljes távoli hozzáférést biztosít a támadók számára, lehetővé téve például a billentyűleütések rögzítését, képernyőképek készítését, fájlok letöltését vagy további malware telepítését. A kommunikáció a támadó C2 infrastruktúrájával titkosított csatornákon keresztül történik.

A támadók nem klasszikus exploitokra, hanem felhasználói manipulációra és legitim szoftverkörnyezetre építenek. Az ilyen módszerek különösen veszélyesek vállalati környezetben, mert a felhasználó maga indítja el a fertőzési folyamatot, miközben a telepített komponensek sokszor legitim alkalmazásoknak tűnnek a biztonsági rendszerek számára. A kutatók szerint ez a trend jól illeszkedik a modern kiberbűnözői kampányokhoz, amelyek egyre inkább a felhasználói viselkedést és a legitim szoftverinfrastruktúrát használják ki a kezdeti hozzáférés megszerzésére.