Operation Roundish

A Hunt.io kutatása Operation Roundish néven egy új, kifejezetten Ukrajnát célzó kiberkémkedési kampányt azonosított, amelyet az orosz APT28 (Sednit / Fancy Bear) csoporthoz kötnek. A művelet központi eleme a Roundcube webmail szerverek sérülékenységeinek kihasználása, amelyeken keresztül a támadók kezdeti hozzáférést szereznek kormányzati és stratégiai szervezetek infrastruktúrájához.

A kampány a webmail-szolgáltatások elleni célzott támadásokra épül. A Roundcube széles körben használt webalapú e-mail kliens, amely gyakran fut internetre publikált szervereken. A támadók olyan sérülékenységeket és exploit-láncokat használnak, amelyek lehetővé teszik a rosszindulatú kód végrehajtását a levelezési felületen keresztül. A támadási lánc gyakran spear-phishing e-mailekkel indul, amelyek speciálisan kialakított payloadokat tartalmaznak a sérülékenységek aktiválásához.

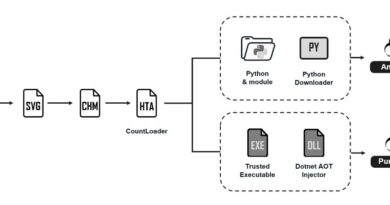

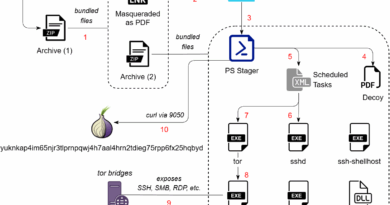

A hozzáférés megszerzése után a támadók több lépcsős eszközkészletet telepítenek a kompromittált rendszerekre. A kampányban olyan modern támadási eszközök jelentek meg, mint a Sliver C2 framework és a Ligolo-ng tunneling eszköz, amelyek lehetővé teszik a rejtett parancs- és vezérlési kommunikációt, valamint a belső hálózatokba történő laterális mozgást. Ezek az eszközök eredetileg red-team és pentest környezetben használatosak, de egyre gyakrabban jelennek meg állami hátterű támadásokban is.

A támadók infrastruktúrája több szerverre és domainre épülő C2 hálózatból áll. A kutatók TLS-tanúsítványok és hálózati minták elemzésével azonosították az egyes C2 szerverek közötti kapcsolatokat. A beaconing jellegű kommunikáció – azaz a fertőzött rendszerek időszakos kapcsolatfelvétele a vezérlőszerverrel – lehetővé teszi a támadók számára a kompromittált rendszerek folyamatos kontrollját és az adatok exfiltrációját.

A művelet célpontjai elsősorban ukrán kormányzati, katonai és kritikus infrastruktúrához kapcsolódó szervezetek, ami összhangban van az APT28 korábbi, geopolitikai motivációjú kiberkémkedési kampányaival. A Roundcube-alapú támadások különösen hatékonyak, mert az e-mail infrastruktúra kompromittálása közvetlen hozzáférést biztosíthat érzékeny kommunikációhoz és belső hálózati információkhoz.