CursorJack manipulálás

A Proofpoint elemzés egy új, kifejezetten az AI-alapú fejlesztői környezeteket célzó támadási technikára hívja fel a figyelmet, amely jól mutatja, hogy a modern IDE-k már nem csupán fejlesztőeszközök, hanem kritikus biztonsági határvonalak is. A Cursor AI IDE, amely egyre szélesebb körben terjed a fejlesztők között, és amelynek integrációs mechanizmusai különösen a Model Context Protocol (MCP) új támadási felületet nyitnak meg.

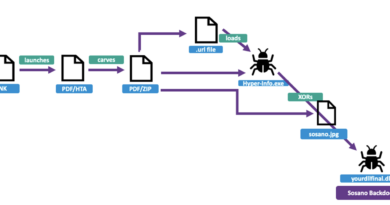

A CursorJack technika lényege a deeplinkek, vagyis speciális hivatkozások manipulálása, amelyek az IDE-ben automatikusan telepítési vagy konfigurációs folyamatokat indítanak el. A támadók ezeket a linkeket úgy alakítják át, hogy azok legitim műveletnek tűnjenek, miközben valójában rosszindulatú parancsokat vagy komponenseket juttatnak a rendszerbe. A támadási folyamat jellemzően egy jóváhagyási lépéshez kötött, de a felhasználó számára nem egyértelmű, hogy valójában milyen műveletet engedélyez.

Technikai szempontból a támadás az MCP deeplink mechanizmusát használja ki, amely lehetővé teszi külső eszközök és szolgáltatások gyors integrálását az IDE-be. Ez a funkcionalitás alapvetően a fejlesztői hatékonyságot szolgálja, azonban egyben lehetőséget teremt arra is, hogy a támadók rejtett módon hajtsanak végre kódot a felhasználó gépén. A kutatás szerint egy sikeres exploit eredményeként a támadó képes lehet tetszőleges parancsok futtatására, kártékony komponensek telepítésére, vagy akár tartós hozzáférés kialakítására a fejlesztői környezetben.

A támadás különösen veszélyes a szoftverellátási lánc szempontjából. A fejlesztői gépek gyakran tartalmaznak érzékeny adatokat, így egy ilyen kompromittálás nemcsak egyetlen végpontot érint, hanem hatással lehet teljes rendszerekre és szervezetekre. Ez összhangban áll más, Cursor IDE-hez kapcsolódó kutatásokkal, amelyek már korábban is kimutatták, hogy a bizalmi modell hiányosságai tartós és észrevétlen kódfuttatást tehetnek lehetővé.