PureLog infostealer

A Trend Micro által elemezte a többfázisú PureLog infostealer terjesztési műveletet, amely elsősorban kritikus szektorokat, egészségügy, kormányzat, oktatás céloz. A támadás alapja egy erősen célzott pszichológia megtévesztési technika, a felhasználók szerzői jogsértési értesítésnek álcázott fájlokat kapnak, a célország nyelvéhez igazítva, ami jelentősen növeli a végrehajtás valószínűségét.

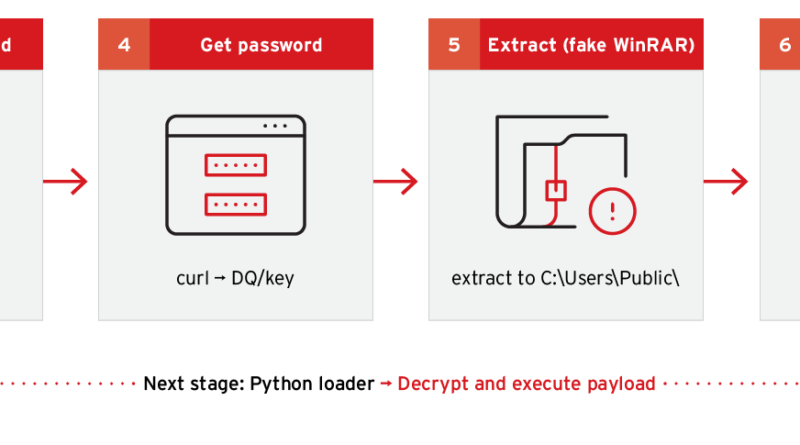

A fertőzési lánc többlépcsős és kifejezetten detekció-ellenálló. A kezdeti payload egy titkosított fájlt tölt le, amely PDF-nek álcázott, majd a visszafejtési kulcsot dinamikusan, C2 infrastruktúráról szerzi meg. A kibontáshoz egy átnevezett, WinRAR komponenst használ, ami klasszikus living-off-the-land megközelítés.

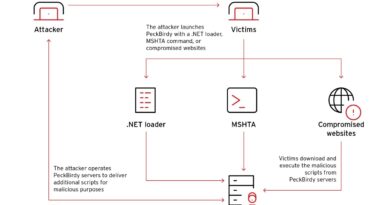

A végrehajtás során egy Python-alapú loader és két redundáns .NET loader biztosítja, hogy a PureLog teljes egészében memóriában fusson. Ez jelentősen csökkenti a forenzikai nyomokat és megkerüli a hagyományos antivírus/EDR megoldásokat. A lánc része az AMSI bypass, registry-alapú perzisztencia, valamint anti-VM technikák is.

A malware fő funkciója érzékeny adatok gyűjtése, böngészőben mentett hozzáférések, kriptotárcák, rendszerinformációk, kiegészítve képernyőmentésekkel és célzott adatgyűjtéssel. Emellett aktív az áldozatokról szóló információgyűjtés történik, amely lehetővé teszi a további műveletek testreszabását.