CanisterWorm backdoor

Az Aikido Security elemzése egy iráni vonatkozású, többfázisú malware-kampányt mutat be, amely a TeamPCP cloud környezeteket célzó threat actorhoz köthető. A kampány központi eleme a CanisterWorm backdoor, amely egy új, kifejezetten destruktív payloaddal egészült ki.

A támadók elsődleges célpontjai rosszul konfigurált Kubernetes klaszterek, Docker API-k és CI/CD rendszerek, amelyekhez automatizált módon próbálnak hozzáférni. A kompromittálást követően a malware egy perzisztens backdoort telepít, amely rendszeresen egy külső infrastruktúráról kér le további payloadokat, így dinamikusan bővíthető támadási képességekkel rendelkezik.

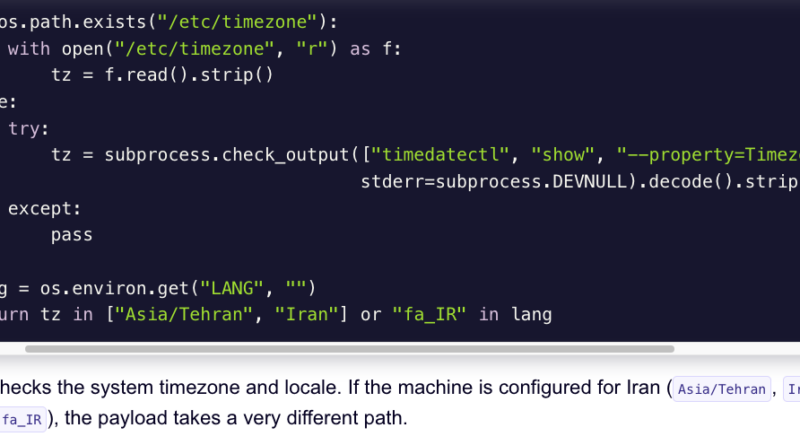

A malware környezet- és lokalizációs vizsgálatot végez, és amennyiben iráni konfigurációt észlel, egy úgynevezett poison pill aktiválódik, ez egy teljes rendszermegsemmisítést végrehajtó wiper, amely gyakorlatilag törli a teljes fájlrendszert és újraindítja a rendszert.

Nem iráni célpontok esetében a malware inkább perzisztens hozzáférést biztosít, így a kampány kettős célú, egyes környezetekben destruktív, másokban hosszú távú hozzáférést épít ki. Ez a működésmód jól illeszkedik a modern, geopolitikai motivációjú műveletekhez, ahol a támadás célja dinamikusan változhat.

A legújabb variánsok már önterjedő képességgel is rendelkeznek. A malware SSH kulcsokat lop, elemzi a rendszer naplóit sikeres bejelentkezések után, majd ezek alapján laterális mozgást hajt végre, illetve kihasználja a nyitott Docker API-kat, így képes klasztereken és hálózatokon belül gyorsan terjedni.

A cloud-native környezetek célzása, a supply chain jellegű kompromittálás, valamint a wiper és backdoor funkciók kombinálása egyetlen eszközben több kritikus trendet követ. Ez utóbbi különösen veszélyes, mivel a támadó ugyanazzal az infrastruktúrával képes kémkedési és romboló műveleteket is végrehajtani.