GhostClaw kampány

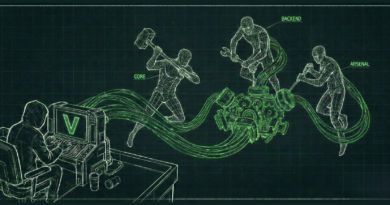

A Jamf Threat Labs által bemutatott GhostClaw kampány egy új generációs, fejlesztőket célzó malware-terjesztési modellt tár fel, amely a szoftverellátási lánc és az AI-alapú fejlesztési workflow-k konvergenciáját használja ki.

A kampány eredetileg rosszindulatú npm csomagokon keresztül terjedt, azonban újabb elemzések szerint jelentősen kibővült: a támadók már GitHub repository-kon keresztül terjesztik a macOS-re írt infostealert. Ezek a repository-k legitim fejlesztői eszközöknek álcázzák magukat, gyakran hosszabb ideig ártalmatlan kódot tartalmaznak, majd később kerül bele a kártékony komponens, ezzel tudatosan építve a bizalmat és a láthatóságot.

A fertőzési lánc kulcsa a felhasználói viselkedés, a README fájlok lépésről lépésre arra ösztönzik az áldozatot, hogy futtasson egy shell parancsot, ami egy távoli payload letöltéséhez vezet. Mivel ez a folyamat teljesen megfelel a megszokott fejlesztői telepítési mintáknak, a támadás nem exploitokra, hanem implicit bizalomra és rutinokra épít.

A kampány különösen veszélyes eleme az AI-asszisztált fejlesztési környezetek bevonása. Automatizált workflow-k vagy AI agentek képesek külső kódot letölteni és futtatni a felhasználó aktív ellenőrzése nélkül, így a támadás delegált végrehajtássá válik. Ez csökkenti az átláthatóságot és növeli a fertőzés esélyét, különösen CI/CD vagy fejlesztői automatizációs környezetekben.

Technikai szinten a GhostClaw egy infostealer, amely célzottan macOS credentialök és érzékeny adatok megszerzésére szolgál, miközben egységes C2 infrastruktúrát használ.