Interlock teljeskörű azonosítása

A DERP kutatás egy ritkán látható mélységű betekintést ad az Interlock ransomware csoport teljes eszközkészletébe, és megerősíti, hogy a művelet nem egyetlen malware-re, hanem egy komplett, end-to-end támadási ökoszisztémára épül.

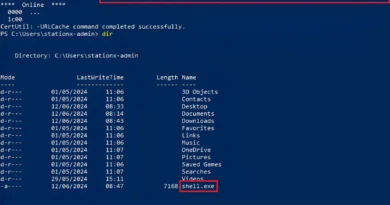

A kampány alapja egy user-driven initial access modell, ahol a támadók pszichológai megtévesztési technikákkal veszik rá az áldozatot, hogy saját maga futtasson PowerShell kódot. Ez a megközelítés különösen hatékony, mert nem exploitokra, hanem felhasználói interakcióra épít, így könnyebben megkerüli a hagyományos védelmeket.

A kezdeti hozzáférést követően a csoport egy többlépcsős loader láncot használ. A DERP elemzés és más források alapján ez gyakran PowerShell, Node.js alapú payload, RAT, backdoor struktúrában valósul meg, ahol a Node.js runtime legitim komponensként szolgál a kártékony JavaScript futtatásához.

A tooling egyik legfontosabb jellemzője a living-off-the-land + custom tooling kombináció. Az Interlock egyszerre használ legitim admin eszközöket és saját fejlesztésű komponenseket, például egy BYOVD-alapú process-killer modult, amely sérülékeny drivereken keresztül próbálja leállítani az EDR/AV megoldásokat.

A laterális mozgás és adatlopás során a csoport kifejezetten cloud-native eszközökre támaszkodik, ami lehetővé teszi nagy mennyiségű adat gyors és legitimnek tűnő exfiltrációját. Ez jól illeszkedik a double extortion modellhez, ahol az adatlopás legalább olyan fontos, mint maga a titkosítás.

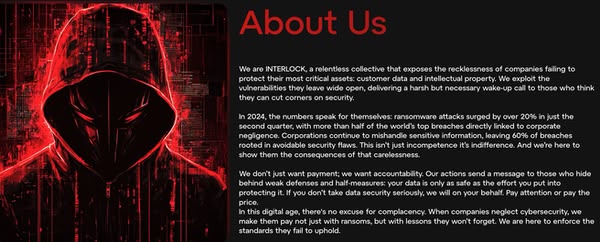

A végső fázisban több platformot célzó ransomware kerül telepítésre, ami infrastruktúra-szintű hatást eredményez. A csoport nem klasszikus RaaS modellben működik, hanem saját, zárt eszközkészlettel dolgozik, ami magasabb operatív kontrollt biztosít.